DNS Explicado: Guia Completo para Entender o Sistema de Nomes da Internet

Você já parou para pensar no que acontece quando você digita "google.com" no seu navegador? Como seu computador sabe exatamente para onde ir? A resposta está em um sistema invisível, mas essencial, chamado DNS. Vamos entender isso de uma forma bem simples!

O que é DNS?

Pense no DNS como uma Agenda Telefônica.

Imagine que você quer ligar para seu amigo João. Você não decora o número de telefone dele, certo? Você simplesmente procura "João" na sua agenda de contatos, e o celular disca o número automaticamente.

O DNS funciona exatamente assim, mas para a internet!

Na vida real:

- Você conhece: "João"

- Seu celular precisa: "11 98765-4321"

Na internet:

- Você digita: "google.com"

- Seu computador precisa: "142.251.132.46"

Por que Precisamos do DNS?

Computadores não entendem nomes como "google.com" ou "youtube.com". Eles só conseguem se comunicar usando números, chamados de endereços IP (como 142.250.190.46).

Mas imagine se você tivesse que decorar números assim para cada site e serviço que quisesse usar? Seria impossível! E tem mais: esses endereços IP podem mudar com o tempo. Você teria que ficar atualizando sua lista toda hora!

Por isso existe o DNS: para traduzir nomes fáceis de lembrar em números que os computadores entendem, e fazer isso automaticamente sempre que necessário.

Pense no DNS como uma agenda telefônica mundial e compartilhada:

- Todo mundo usa a mesma agenda

- Os donos dos sites e serviços têm a responsabilidade de atualizar seus "números de telefone" (endereços IP) nessa agenda

- Quando o Google muda seu endereço IP, as pessoas responsáveis pelo domínio "google.com" fazem essa atualização no DNS

O que é um domínio?

Domínio é o "nome próprio" de um site ou serviço na internet. Por exemplo: "google.com", "youtube.com", "facebook.com". Cada empresa ou pessoa pode registrar (comprar) um domínio e se tornar responsável por mantê-lo atualizado no DNS.

É como se você comprasse o direito de usar o nome "João" na agenda telefônica - você seria o único responsável por atualizar qual número de telefone está associado a esse nome.

E os subdomínios?

Agora imagine que o Google tem vários serviços diferentes. Eles podem criar subdomínios para organizar melhor:

- google.com - Site principal

- meet.google.com - Google Meet

- drive.google.com - Google Drive

- mail.google.com - Gmail

Lembra do João na agenda telefônica? É exatamente como quando você salva vários números para o mesmo contato:

- João - Celular pessoal (11 98765-4321)

- João - Trabalho - Telefone comercial (11 3456-7890)

- João - Casa - Telefone fixo (11 2345-6789)

- João - Recados - Outro número (11 91234-5678)

Dependendo da situação, você escolhe qual número ligar e internet é a mesma coisa.

Todos pertencem ao mesmo "contato principal" (Google), mas cada subdomínio te leva para um serviço específico e pode ter um endereço IP diferente!

O que Significa DNS? Domain Name System

Em outras palavras, DNS é um sistema resolvedor de nomes. Ele "resolve" (ou seja, traduz) nomes que você digita em endereços IP que os computadores precisam.

Por que chamamos de "resolver"?

Porque o DNS resolve um problema: transformar algo que não faz sentido para o computador (como "youtube.com") em algo que ele entende (como "142.250.185.206"). É como resolver uma charada ou traduzir de um idioma para outro!

Um Fluxo Simples e Rápido

Vamos acompanhar o que acontece quando você digita "youtube.com" no navegador:

-

Passo 1: Você Digita o Endereço.

Você abre seu navegador e digita "youtube.com". Parece simples, mas uma verdadeira operação começa nos bastidores!

-

Passo 2: Seu Computador Pergunta ao DNS

Seu computador pensa: "Hmm, eu preciso do número do youtube.com". Então ele pergunta para um servidor DNS (geralmente fornecido pela sua operadora de internet).

É como pegar seu celular e dizer: "Siri, qual é o número do João?"

-

Passo 3: O Servidor DNS Procura a Resposta

Mas espera! Antes de perguntar ao servidor DNS, seu próprio computador verifica se ele já sabe a resposta.

O que é o Cache DNS?

Seu computador guarda uma "memória recente" de todas as consultas DNS que ele já fez. Se você acessou "youtube.com" há 5 minutos, ele ainda lembra o endereço e não precisa perguntar de novo.

É como quando você liga para o João e ainda lembra o número dele - não precisa abrir a agenda novamente!

E o TTL (Time To Live)?

Por quanto tempo seu computador deve lembrar dessa informação? Cada resposta DNS vem com um "prazo de validade":

- "Esta informação é válida por 1 hora"

- "Depois desse tempo, consulte novamente"

Por que isso é necessário?

Porque os endereços IP podem mudar! Se o YouTube decide trocar seus servidores de lugar, o endereço IP muda. Sem o TTL, seu computador continuaria usando o endereço antigo para sempre, e você não conseguiria mais acessar o site.

É como se o João trocasse de número de telefone - você precisa verificar de tempos em tempos se o número ainda é o mesmo, senão vai ficar ligando para o número errado!

-

Passo 4: Você é Conectado

Todo esse processo acontece em milissegundos. Você nem percebe que está acontecendo!

O Problema do Cache DNS na Prática

Sabe quando um site faz uma mudança, mas você ainda vê a versão antiga? Ou quando todos os seus amigos conseguem acessar um site novo, mas para você "não existe"?

Muitas vezes é por causa do cache DNS! Seu computador ainda está usando a informação antiga porque o TTL não expirou. É frustrante, mas tem solução simples: você pode limpar o cache DNS manualmente e forçar seu computador a buscar as informações atualizadas.

É como se você ainda estivesse tentando ligar para o número antigo do João, enquanto todo mundo já tem o número novo dele. Basta apagar essa informação desatualizada da sua memória e perguntar de novo!

Quem Mantém Esse Sistema?

Existem várias organizações e empresas que mantêm esses "catálogos" de endereços:

- Servidores DNS públicos: Como o 8.8.8.8 do Google ou o 1.1.1.1 da Cloudflare - qualquer pessoa pode usar

- Seu provedor de internet: Sua operadora tem seus próprios servidores DNS que você usa automaticamente e por isso não precisa configurar um.

- Empresas privadas: Grandes empresas como Google, Amazon e Facebook gerenciam seus próprios endereços DN

Sistema em Camadas

Existem vários tipos de servidores DNS trabalhando juntos, como uma cadeia:

- Alguns sabem onde estão TODOS os sites .com

- Outros sabem onde estão todos os sites com.br

- E outros guardam informações específicas de cada site

O que Acontece Quando o DNS Não Funciona?

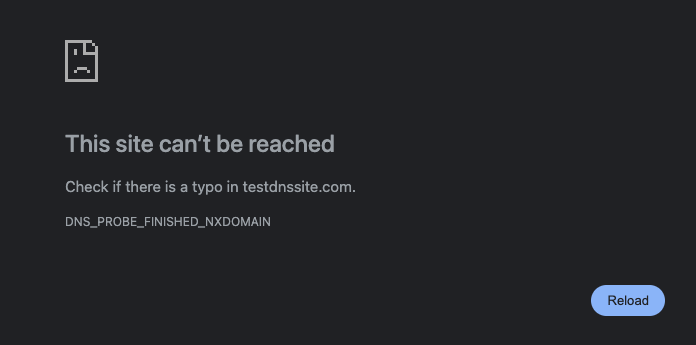

Já viu aquela mensagem de erro: "Servidor DNS não encontrado"?

Se alguma coisa parou de funcionar provavelmente é DNS. Quem trabalha com infraestrutura já ouviu muito isso e na maioria das vezes é verdade.

É como se sua agenda de contatos parasse de funcionar. Você ainda tem internet, mas não consegue transformar nomes de sites em números. Seu computador fica "perdido"!

Aqui está algo importante que poucas pessoas percebem: a internet inteira depende do DNS para funcionar.

Se os principais servidores DNS do mundo parassem de funcionar ao mesmo tempo, seria um colapso global:

- A maioria dos sites se tornaria inacessível

- Aplicativos que dependem da internet parariam de funcionar

- Email, redes sociais, streaming - tudo pararia

- Mesmo que os servidores dos sites estejam funcionando perfeitamente!

É como se todas as agendas telefônicas do mundo sumissem ao mesmo tempo. Os telefones funcionam, os números existem, mas ninguém consegue descobrir qual número ligar!

Por isso o DNS é tão importante:

Por sorte, o DNS foi projetado com muita redundância - existem milhares de servidores espalhados pelo mundo. Mas quando acontece um problema grande em um provedor de DNS importante (como já aconteceu algumas vezes), você vê sites e serviços inteiros ficando fora do ar, mesmo que seus servidores estejam funcionando normalmente.

O DNS é um desses sistemas que funcionam tão bem que você nem percebe que existem. Mas sem ele, a internet como conhecemos seria impossível de usar.

Por que Isso é Importante para Você?

Mesmo que você não seja técnico, entender o básico sobre DNS ajuda você a:

- Resolver problemas: Quando a internet "não funciona", você pode verificar se é um problema de DNS

- Melhorar a velocidade: Você pode usar servidores DNS mais rápidos

- Aumentar a segurança: Alguns servidores DNS bloqueiam sites maliciosos automaticamente

- Entender a privacidade: Seu provedor de DNS pode ver todos os sites que você visita

Dica Prática: Como Trocar seu DNS

Se você quiser experimentar um DNS mais rápido ou seguro, é fácil! Veja algumas opções populares:

- Google Public DNS: 8.8.8.8 e 8.8.4.4

- Cloudflare: 1.1.1.1 e 1.0.0.1

- OpenDNS: 208.67.222.222 e 208.67.220.220

Você pode mudar isso nas configurações de rede do seu computador ou roteador. É seguro e reversível!

DNS Tools

Podemos descobrir os endereços públicos usando algumas terramentas. No windows o nslookup, no linux o dig. Se não tiver instalado, busque como instalar.

## DIG

❯ dig google.com

; <<>> DiG 9.10.6 <<>> google.com

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 12212

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;google.com. IN A

;; ANSWER SECTION:

google.com. 91 IN A 142.251.132.46

;; Query time: 21 msec

;; SERVER: 8.8.8.8#53(8.8.8.8)

;; WHEN: Thu Nov 06 11:21:36 -03 2025

## DIG Short

❯ dig +short google.com

142.250.218.238

Existe dog que é como um dig mas desenvolvido em rust e o doggo em golang. É uma ótima alternativa ao dig e mais colorido pra usar com várias melhorias.

❯ doggo google.com

NAME TYPE CLASS TTL ADDRESS NAMESERVER

google.com. A IN 275s 142.251.133.46 1.1.1.1:53

google.com. AAAA IN 45s 2800:3f0:4001:800::200e 1.1.1.1:53

google.com. A IN 49s 142.251.132.238 8.8.8.8:53

google.com. AAAA IN 223s 2800:3f0:4004:814::200e 8.8.8.8:53

## Only IPV4 and A

# Look the TTL going down

❯ doggo @8.8.8.8 --ipv4 --type A google.com

NAME TYPE CLASS TTL ADDRESS NAMESERVER

google.com. A IN 225s 142.250.218.238 8.8.8.8:53

❯ doggo @8.8.8.8 --ipv4 --type A google.com

NAME TYPE CLASS TTL ADDRESS NAMESERVER

google.com. A IN 203s 142.251.132.238 8.8.8.8:53

## NSLOOKUP

❯ nslookup google.com

Server: 8.8.8.8

Address: 8.8.8.8#53

Non-authoritative answer:

Name: google.com

Address: 142.251.132.46

Observe que ao usar o doggo e executar o mesmo comando várias vezes, o TTL vai diminuindo gradualmente. Isso significa que seu computador não está consultando o servidor DNS novamente - ele está usando a informação que já tinha guardada no cache. Somente quando o TTL chegar a zero é que uma nova consulta será feita ao servidor DNS.

O cache é essencial para a performance: ele evita que a cada acesso você precise buscar a mesma informação repetidamente, tornando a navegação muito mais rápida.

Mas o cache tem um problema: quando algo muda (como um endereço IP), você pode não ver essa mudança imediatamente. Seu computador continua usando a informação antiga até o TTL expirar. É o preço que pagamos pela velocidade - existe um pequeno atraso entre a mudança real e quando você consegue ver essa mudança. Por isso, em alguns cenários específicos (como veremos a seguir), é necessário ter um TTL muito baixo ou até zero.

DNS em Ambientes de Microserviços

No mundo de microserviços e infraestrutura dinâmica (Kubernetes, OpenStack, Nomad, etc.), o DNS enfrenta um desafio diferente: os endereços IP dos serviços mudam constantemente.

Por que isso acontece?

Em ambientes modernos:

- Novos serviços são criados e destruídos automaticamente o tempo todo

- Containers e pods são iniciados e parados conforme a demanda

- Service mesh distribui o tráfego entre múltiplas instâncias

- Cada mudança pode significar um novo endereço IP

O problema do TTL em ambientes dinâmicos:

Se você usar um TTL alto (como 300 segundos), seu sistema pode:

- Continuar tentando acessar serviços que já não existem mais

- Acessar serviços errados (endereço IP que agora pertence a outro serviço)

- Não encontrar serviços novos que acabaram de ser criados

- Causar falhas imprevisíveis e difíceis de diagnosticar

A solução:

Nesses cenários, o TTL precisa ser zero. Isso garante que as aplicações sempre encontrem os endereços corretos, mesmo que os serviços estejam mudando constantemente.

O trade-off:

Resolvemos o problema de acessar serviços desatualizados, mas adicionamos uma latência extra. Com TTL muito baixo ou zero, o sistema sempre precisa consultar o DNS, o que adiciona um pequeno atraso em cada requisição. É o preço que pagamos para garantir que sempre estamos acessando o serviço correto.

Um ponto crítico importante:

Com TTL zero, qualquer falha no serviço de DNS interno causa um problema imediato. Como sempre será necessário consultar o DNS (não há cache para usar como backup), se o servidor DNS ficar indisponível, seu sistema para de funcionar instantaneamente. Por isso, em ambientes de microserviços, a infraestrutura de DNS precisa ser extremamente robusta e redundante para evitar um problema em castata de serviços buscando serviços e nunca encontrando.

Privacidade e Segurança VS DNS

Lembra que seu computador pergunta ao servidor DNS qual é o endereço de cada site que você quer visitar? Isso significa que o servidor DNS sabe todos os sites que você acessa.

É como se toda vez que você quisesse ligar para alguém, você precisasse ligar primeiro para uma telefonista e dizer: "Oi, me passa o número do João". A telefonista saberia com quem você está tentando falar, mesmo que a conversa em si seja privada.

O que seu provedor de DNS pode ver:

- Todos os sites que você visita

- Quando você visita esses sites

- Com que frequência você acessa cada site

- Seus padrões de navegação e horários

Importante: Mesmo que o site use HTTPS (cadeado no navegador) e sua conexão seja criptografada, a consulta DNS ainda revela que você está acessando aquele site.

Quem Está Vendo Suas Consultas?

Por padrão, quem vê suas consultas DNS:

- Seu provedor de internet (ISP): Se você usa o DNS padrão da sua operadora, ela tem acesso completo ao seu histórico de DNS.

- Empresas de DNS públicos: Se você trocar para usar Google DNS (8.8.8.8) ou Cloudflare (1.1.1.1), essas empresas passam a ver suas consultas (em vez do seu ISP).

O Google afirma que não usa o DNS público para rastrear usuários nem associar consultas ao perfil da Conta Google, mas tecnicamente pode correlacionar padrões se o tráfego for consistente e identificado (por exemplo, se você estiver logado em serviços Google no mesmo IP).

Ataques Mais Conhecidos de DNS

Além da privacidade, o DNS tradicional tem problemas de segurança:

DNS Hijacking (Sequestro de DNS):

Hackers podem interceptar suas consultas DNS e dar respostas falsas. É como se alguém interceptasse sua ligação para a telefonista e dissesse um número de telefone errado.

Felizmente, existem tecnologias modernas que protegem sua privacidade e segurança:

DNS over HTTPS (DoH)

Suas consultas DNS são enviadas através de HTTPS criptografado, como se fosse qualquer outro tráfego web.

Benefícios:

- Seu provedor de internet não consegue ver quais sites você está consultando

- Proteção contra interceptação e modificação

- Funciona como navegação web normal

Como usar:

Navegadores modernos como Firefox, Chrome e Edge já suportam DoH. Você pode ativar nas configurações. No Google Chrome já vem ativado por padrão nas versões recentes se quiser conferir pode ir em chrome://settings/security e veja se Usar DNS seguro esta ativado.

DNS over TLS (DoT)

Similar ao DoH, mas usa um protocolo específico para DNS criptografado. O DoT é suportado a nível de sistema operacional ou resolver local, não pelo navegador.

Benefícios:

- Criptografia dedicada para DNS

- Proteção contra espionagem

- Autenticação do servidor DNS

Android 9+ → tem suporte nativo a DoT (Configurações → Rede → DNS privado).

DNSSEC (DNS Security Extensions)

Adiciona assinaturas digitais às respostas DNS para garantir autenticidade. O DNSSEC tem duas frentes: (1) validação no cliente/resolver e (2) assinatura no domínio.

-

Validação (lado cliente ou resolver)

Se você usa um DNS recursivo confiável (Google, Cloudflare, Quad9, etc.), não precisa configurar nada pois eles já validam DNSSEC automaticamente.

Google Public DNS → valida DNSSEC ✅ Cloudflare (1.1.1.1) → valida DNSSEC ✅ Quad9 → valida DNSSEC ✅

Se voce roda seu próprio resolver entao precisa ativar manualmente, mas dai é algo mais técnico e vale a pesquisa, pois depende de qual resolver você estaria usando.

-

Assinatura (lado domínio / autoridade)

Se você é dono do domínio, então precisa ativar DNSSEC no registrador (GoDaddy, Cloudflare, Namecheap, etc.):

Ative o DNSSEC no painel do provedor DNS. Ele vai gerar chaves (DS record / KSK / ZSK).

Copie o DS record pro painel do registrador do domínio.Só isso garante que o domínio é autenticado criptograficamente na cadeia de confiança raiz.

Benefícios:

- Garante que a resposta veio do servidor legítimo

- Protege contra falsificação e envenenamento de cache

- Valida a cadeia de confiança

Serviços DNS Focados em Privacidade e Segurança

Alguns provedores DNS se comprometem com a privacidade e oferecem proteção adicional:

- Cloudflare (1.1.1.1): Promete não vender seus dados e apagar logs em 24 horas. Foco em privacidade pura, sem bloqueio de conteúdo.

- Quad9 (9.9.9.9): Foca em privacidade e segurança, bloqueia sites maliciosos ativamente.

- NextDNS: Permite personalização total com privacidade, você controla o que bloquear.

Como funciona o bloqueio por DNS?

Alguns servidores DNS podem atuar como uma camada de proteção, bloqueando acesso a sites perigosos antes mesmo de você tentar se conectar:

Exemplo prático:

- Você clica acidentalmente em um link de phishing

- Seu computador pergunta ao DNS: "Qual o IP de site-malicioso.com?"

- O DNS (Quad9, por exemplo) verifica em suas listas de ameaças conhecidas

- Em vez de retornar o endereço IP, o DNS não responde ou retorna um aviso

- Você não consegue acessar o site malicioso - foi protegido automaticamente!

Tipos de bloqueio DNS:

- Sites de malware: Domínios conhecidos por distribuir vírus

- Sites de phishing: Tentativas de roubar suas credenciais

- Botnets e C&C: Servidores de comando e controle de malware

- Rastreadores: Alguns DNS bloqueiam rastreadores de publicidade

- Conteúdo adulto: Alguns oferecem versões family-safe

Vantagens do bloqueio por DNS:

- Proteção em toda a rede: Todos os dispositivos na rede ficam protegidos

- Performance: Bloqueia antes de carregar qualquer conteúdo

- Não precisa instalar nada: Funciona em qualquer dispositivo

- Proteção em dispositivos IoT: Smart TVs, câmeras, etc. também ficam protegidos.

Desvantagens:

- Pode bloquear sites legítimos: Falsos positivos acontecem

- Não substitui antivírus: É apenas uma camada extra de proteção

- Pode ser contornado: Usuários avançados podem mudar o DNS

Por que alguns lugares NÃO querem DNS criptografado:

- Empresas: Querem monitorar e filtrar acessos dos funcionários

- Escolas: Precisam bloquear conteúdo inadequado

- Controle parental: Pais querem proteger crianças

- Governos: Alguns países querem monitorar ou censurar acessos

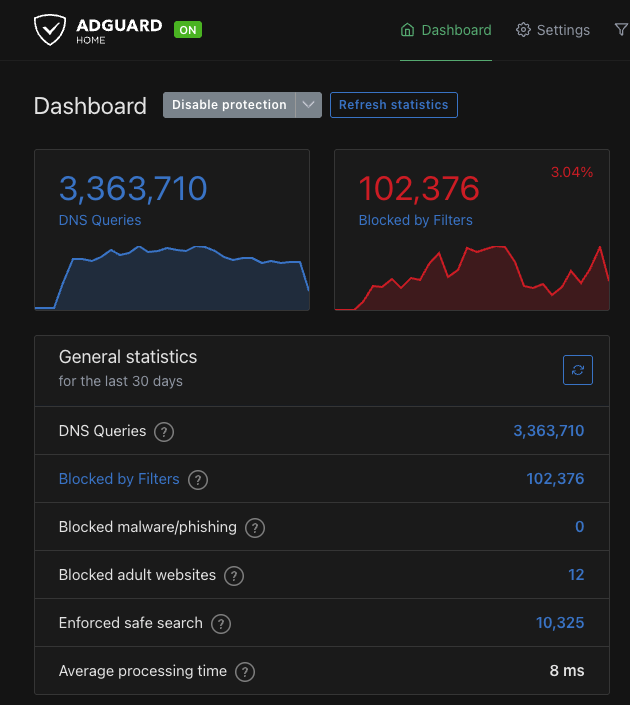

Servidor DNS Local com Pi-hole e AdGuard Home

Se você tem um servidor home lab, um Raspberry Pi, uma forma de rodar uma máquina virtual ou até mesmo dispositivos mais simples disponíveis, é possível rodar seu próprio servidor DNS local. Soluções como AdGuard Home e Pi-hole são aplicações gratuitas e de código aberto que funcionam como resolvedores DNS recursivos com capacidade de filtragem. Não vale a pena eu ensinar aqui neste post sobre isso. Tem muitos tutoriais no youtube de como fazer isso, basta procurar.

Como Funciona

Essas aplicações atuam como um DNS intermediário na sua rede:

- Recebem as consultas DNS dos dispositivos da sua rede

- Verificam contra listas de bloqueio configuradas

- Se permitido, encaminham a consulta para servidores DNS externos (Google, Cloudflare, etc.) de forma recursiva

- Retornam a resposta para o dispositivo solicitante

Configuração no Roteador

A forma mais eficiente de implementar é configurar o endereço IP do seu servidor DNS local diretamente no roteador. Dessa forma:

- Todos os dispositivos da rede automaticamente usarão o DNS local via DHCP

- Não é necessário configurar manualmente cada dispositivo

- Novos dispositivos que conectam na rede já ficam protegidos automaticamente

- Funciona para dispositivos que você não tem controle individual (Smart TVs, IoT, etc.)

AdGuard Home (Meu Uso)

Alternativa mais moderna com recursos adicionais:

- Interface gráfica mais elaborada

- Suporte nativo para DNS-over-HTTPS (DoH) e DNS-over-TLS (DoT)

- Filtragem avançada com suporte a regras personalizadas

- Controle parental através de blocklists especializadas

- Bloqueio de domínios específicos por cliente

- Bloqueio por serviço (YouTube, Instagram, TikTok, etc.)

- Bloqueio de Anúncios e Rastreadores

Controle Parental:

O bloqueio parental funciona através de listas de domínios categorizados, não por análise de conteúdo em tempo real. O AdGuard mantém listas específicas para:

- Conteúdo adulto: Domínios conhecidos de sites adultos

- Jogos de azar: Sites de apostas e cassinos online

- Redes sociais: Bloqueio opcional de Facebook, Instagram, TikTok, etc.

- Sites de streaming: Controle de acesso a plataformas de vídeo

Importante: O DNS não tem acesso ao conteúdo das páginas, apenas aos domínios solicitados. Por isso, o bloqueio é baseado em listas curadas de domínios conhecidos por conterem determinado tipo de conteúdo. Não é uma análise inteligente de conteúdo - se um site legítimo hospedar conteúdo inadequado, o DNS não consegue detectar isso.

Bloqueio de Anúncios e Rastreadores:

Através de blocklists que contêm milhares de domínios conhecidos por servir anúncios e rastrear usuários:

- Servidores de ads:

doubleclick.net,googlesyndication.com,adserver.com - Rastreadores:

analytics.google.com,facebook-analytics.com,tracker.example.com - Telemetria: Bloqueio de telemetria do Windows, Android, Smart TVs

Quando um dispositivo na sua rede tenta carregar um anúncio, o AdGuard intercepta a consulta DNS e retorna uma resposta vazia. O navegador não consegue baixar o anúncio, resultando em:

- Páginas carregam mais rápido (sem esperar carregar banners)

- Economia de banda (não baixa conteúdo publicitário)

- Mais privacidade (rastreadores não são carregados)

- Menos distrações visuais

Bloqueio por serviço - Exemplo com YouTube:

Quando você ativa o bloqueio do YouTube no AdGuard Home, ele bloqueia todos os domínios relacionados ao serviço:

youtube.com,www.youtube.comm.youtube.com(versão mobile)youtu.be(URLs encurtadas)ytimg.com(imagens e thumbnails)googlevideo.com(streaming de vídeos)- E outros subdomínios relacionados

Resultado prático: qualquer tentativa de acessar o YouTube (web, app mobile, smart TV) será bloqueada em todos os dispositivos da rede. Isso é útil para controle parental, produtividade, ou gerenciar o tempo de tela da família. É possível bloquear o serviço por completo ou agendar um horário para toda a rede. Também é possível fazer o bloqueio para somente 1 dispositivo específico caso necessário.

Pi-hole

Uma ótima alternativa ao AdGuard Home, sendo uma solução madura e amplamente adotada também:

- Foco principal em bloqueio de anúncios e rastreadores

- Interface web simples para gerenciamento

- Suporta listas de bloqueio personalizadas (blocklists)

- Dashboard com estatísticas de consultas e bloqueios

- Baixo consumo de recursos

Possui as mesmas funções principais do AdGuard Home, mas com uma interface gráfica menos intuitiva.

Vantagens de Rodar DNS Local

Filtragem e Bloqueio:

- Listas de bloqueio personalizáveis (ads, malware, tracking, conteúdo adulto)

- Bloqueio em nível de rede (afeta todos os dispositivos)

- Controle granular por dispositivo ou grupo

- Bloqueio de telemetria de aplicativos e sistemas operacionais

Visibilidade:

- Logs completos de todas as consultas DNS da rede

- Identificação de dispositivos fazendo consultas suspeitas

- Monitoramento de comportamento de dispositivos IoT

- Estatísticas detalhadas de uso

Performance:

- Cache local reduz latência em consultas repetidas

- Menos consultas externas necessárias

- Possibilidade de usar múltiplos upstream DNS

Privacidade:

Mesmo que o AdGuard Home ou o Pi-hole rode localmente, se ele encaminhar as consultas para 8.8.8.8 (Google), 1.1.1.1 (Cloudflare) ou 9.9.9.9 (Quad9), essas empresas ainda veem todas as consultas DNS da tua rede, só que concentradas no AdGuard (como se fosse um proxy DNS).

Então, do ponto de vista da privacidade externa, você não elimina o rastreamento, apenas o centraliza quem está a jusante (Google, Cloudflare, etc.) ainda sabe o que foi consultado.

Se o objetivo é evitar que terceiros vejam as consultas DNS, use uma destas opções:

- Resolver local com cache + root hints (unbound ou AdGuard + Unbound)

- AdGuard envia as queries pro Unbound, que resolve diretamente nos root servers da ICANN, sem provedores intermediários.

É o setup mais privado possível mas podemos usar Upstreams confiáveis sem logs para facilitar as coisas.

Exemplos: AdGuard DNS Non-logging, Quad9 (com privacy mode), LibreDNS, NextDNS (com log off).