DNS Explicado: Guía Completa para Entender el Sistema de Nombres de Internet

¿Alguna vez te has detenido a pensar qué sucede cuando escribes "google.com" en tu navegador? ¿Cómo sabe tu computadora exactamente a dónde ir? La respuesta está en un sistema invisible pero esencial llamado DNS. ¡Vamos a entenderlo de una forma muy simple!

¿Qué es DNS?

Piensa en DNS como una Agenda Telefónica.

Imagina que quieres llamar a tu amigo Juan. No memorizas su número de teléfono, ¿verdad? Simplemente buscas "Juan" en tu lista de contactos, y el celular marca el número automáticamente.

¡El DNS funciona exactamente así, pero para internet!

En la vida real:

- Tú conoces: "Juan"

- Tu celular necesita: "+34 612 345 678"

En internet:

- Tú escribes: "google.com"

- Tu computadora necesita: "142.251.132.46"

¿Por Qué Necesitamos DNS?

Las computadoras no entienden nombres como "google.com" o "youtube.com". Solo pueden comunicarse usando números, llamados direcciones IP (como 142.250.190.46).

Pero imagina si tuvieras que memorizar números así para cada sitio web y servicio que quisieras usar? ¡Sería imposible! Y hay más: estas direcciones IP pueden cambiar con el tiempo. ¡Tendrías que estar actualizando tu lista todo el tiempo!

Por eso existe el DNS: para traducir nombres fáciles de recordar en números que las computadoras entienden, y hacerlo automáticamente siempre que sea necesario.

Piensa en DNS como una agenda telefónica mundial y compartida:

- Todo el mundo usa la misma agenda

- Los dueños de los sitios y servicios tienen la responsabilidad de actualizar sus "números de teléfono" (direcciones IP) en esta agenda

- Cuando Google cambia su dirección IP, las personas responsables del dominio "google.com" hacen esta actualización en el DNS

¿Qué es un dominio?

Un dominio es el "nombre propio" de un sitio web o servicio en internet. Por ejemplo: "google.com", "youtube.com", "facebook.com". Cada empresa o persona puede registrar (comprar) un dominio y convertirse en responsable de mantenerlo actualizado en el DNS.

Es como si compraras el derecho de usar el nombre "Juan" en la agenda telefónica - serías el único responsable de actualizar qué número de teléfono está asociado a ese nombre.

¿Y los subdominios?

Ahora imagina que Google tiene varios servicios diferentes. Pueden crear subdominios para organizar mejor:

- google.com - Sitio principal

- meet.google.com - Google Meet

- drive.google.com - Google Drive

- mail.google.com - Gmail

¿Recuerdas a Juan en la agenda telefónica? Es exactamente como cuando guardas varios números para el mismo contacto:

- Juan - Móvil personal (+34 612 345 678)

- Juan - Trabajo - Teléfono comercial (+34 913 456 789)

- Juan - Casa - Teléfono fijo (+34 912 345 678)

- Juan - Recados - Otro número (+34 623 456 789)

Dependiendo de la situación, eliges qué número llamar e internet es lo mismo.

¡Todos pertenecen al mismo "contacto principal" (Google), pero cada subdominio te lleva a un servicio específico y puede tener una dirección IP diferente!

¿Qué Significa DNS? Domain Name System

En otras palabras, DNS es un sistema de resolución de nombres. "Resuelve" (es decir, traduce) nombres que escribes en direcciones IP que las computadoras necesitan.

¿Por qué lo llamamos "resolver"?

Porque el DNS resuelve un problema: transformar algo que no tiene sentido para la computadora (como "youtube.com") en algo que entiende (como "142.250.185.206"). ¡Es como resolver un acertijo o traducir de un idioma a otro!

Un Flujo Simple y Rápido

Vamos a seguir lo que sucede cuando escribes "youtube.com" en el navegador:

-

Paso 1: Escribes la Dirección.

Abres tu navegador y escribes "youtube.com". Parece simple, ¡pero una verdadera operación comienza detrás de escena!

-

Paso 2: Tu Computadora Pregunta al DNS

Tu computadora piensa: "Hmm, necesito el número de youtube.com". Entonces pregunta a un servidor DNS (generalmente proporcionado por tu proveedor de internet).

Es como tomar tu celular y decir: "Siri, ¿cuál es el número de Juan?"

-

Paso 3: El Servidor DNS Busca la Respuesta

¡Pero espera! Antes de preguntar al servidor DNS, tu propia computadora verifica si ya sabe la respuesta.

¿Qué es la Caché DNS?

Tu computadora guarda una "memoria reciente" de todas las consultas DNS que ha hecho. Si accediste a "youtube.com" hace 5 minutos, todavía recuerda la dirección y no necesita preguntar de nuevo.

¡Es como cuando llamas a Juan y todavía recuerdas su número - no necesitas abrir la agenda nuevamente!

¿Y el TTL (Time To Live)?

¿Cuánto tiempo debe recordar tu computadora esta información? Cada respuesta DNS viene con una "fecha de vencimiento":

- "Esta información es válida por 1 hora"

- "Después de ese tiempo, consulta nuevamente"

¿Por qué es necesario esto?

¡Porque las direcciones IP pueden cambiar! Si YouTube decide mover sus servidores, la dirección IP cambia. Sin el TTL, tu computadora seguiría usando la dirección antigua para siempre, y ya no podrías acceder al sitio.

Es como si Juan cambiara su número de teléfono - ¡necesitas verificar de vez en cuando si el número sigue siendo el mismo, si no seguirás llamando al número equivocado!

-

Paso 4: Estás Conectado

¡Todo este proceso sucede en milisegundos. Ni siquiera notas que está sucediendo!

El Problema de la Caché DNS en la Práctica

¿Sabes cuando un sitio hace un cambio, pero todavía ves la versión antigua? ¿O cuando todos tus amigos pueden acceder a un sitio nuevo, pero para ti "no existe"?

¡Muchas veces es por la caché DNS! Tu computadora todavía está usando la información antigua porque el TTL no ha expirado. Es frustrante, pero tiene una solución simple: puedes limpiar la caché DNS manualmente y forzar a tu computadora a buscar la información actualizada.

¡Es como si todavía estuvieras intentando llamar al número antiguo de Juan, mientras todos ya tienen su número nuevo. Solo tienes que borrar esta información desactualizada de tu memoria y preguntar de nuevo!

¿Quién Mantiene Este Sistema?

Hay varias organizaciones y empresas que mantienen estos "catálogos" de direcciones:

- Servidores DNS públicos: Como el 8.8.8.8 de Google o el 1.1.1.1 de Cloudflare - cualquiera puede usarlos

- Tu proveedor de internet: Tu operadora tiene sus propios servidores DNS que usas automáticamente y por eso no necesitas configurar uno.

- Empresas privadas: Grandes empresas como Google, Amazon y Facebook gestionan sus propias direcciones DNS

Sistema en Capas

Hay varios tipos de servidores DNS trabajando juntos, como una cadena:

- Algunos saben dónde están TODOS los sitios .com

- Otros saben dónde están todos los sitios .es

- Y otros guardan información específica de cada sitio

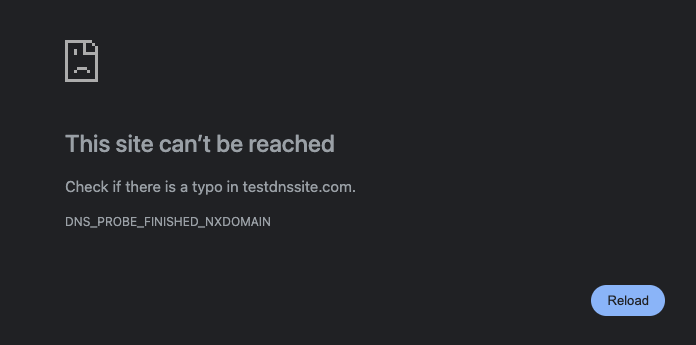

¿Qué Sucede Cuando el DNS No Funciona?

¿Has visto ese mensaje de error: "Servidor DNS no encontrado"?

Si algo dejó de funcionar, probablemente es DNS. Quien trabaja con infraestructura ya ha escuchado esto mucho y la mayoría de las veces es cierto.

¡Es como si tu lista de contactos dejara de funcionar. Todavía tienes internet, pero no puedes transformar nombres de sitios en números. ¡Tu computadora se queda "perdida"!

Aquí hay algo importante que pocas personas notan: toda internet depende del DNS para funcionar.

Si los principales servidores DNS del mundo dejaran de funcionar al mismo tiempo, sería un colapso global:

- La mayoría de los sitios se volverían inaccesibles

- Las aplicaciones que dependen de internet dejarían de funcionar

- Correo electrónico, redes sociales, streaming - todo se detendría

- ¡Incluso si los servidores de los sitios están funcionando perfectamente!

¡Es como si todas las agendas telefónicas del mundo desaparecieran al mismo tiempo. Los teléfonos funcionan, los números existen, pero nadie puede averiguar qué número llamar!

Por eso el DNS es tan importante:

Por suerte, el DNS fue diseñado con mucha redundancia - hay miles de servidores distribuidos por el mundo. Pero cuando ocurre un problema grande en un proveedor de DNS importante (como ha sucedido algunas veces), ves sitios y servicios enteros quedándose fuera de línea, aunque sus servidores estén funcionando normalmente.

El DNS es uno de esos sistemas que funcionan tan bien que ni siquiera notas que existen. Pero sin él, internet como la conocemos sería imposible de usar.

¿Por Qué Es Importante para Ti?

Aunque no seas técnico, entender lo básico sobre DNS te ayuda a:

- Resolver problemas: Cuando internet "no funciona", puedes verificar si es un problema de DNS

- Mejorar la velocidad: Puedes usar servidores DNS más rápidos

- Aumentar la seguridad: Algunos servidores DNS bloquean sitios maliciosos automáticamente

- Entender la privacidad: Tu proveedor de DNS puede ver todos los sitios que visitas

Consejo Práctico: Cómo Cambiar tu DNS

Si quieres probar un DNS más rápido o seguro, ¡es fácil! Mira algunas opciones populares:

- Google Public DNS: 8.8.8.8 y 8.8.4.4

- Cloudflare: 1.1.1.1 y 1.0.0.1

- OpenDNS: 208.67.222.222 y 208.67.220.220

¡Puedes cambiar esto en la configuración de red de tu computadora o router. Es seguro y reversible!

Herramientas DNS

Podemos descubrir las direcciones públicas usando algunas herramientas. En Windows el nslookup, en Linux el dig. Si no está instalado, busca cómo instalar.

## DIG

❯ dig google.com

; <<>> DiG 9.10.6 <<>> google.com

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 12212

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;google.com. IN A

;; ANSWER SECTION:

google.com. 91 IN A 142.251.132.46

;; Query time: 21 msec

;; SERVER: 8.8.8.8#53(8.8.8.8)

;; WHEN: Thu Nov 06 11:21:36 -03 2025

## DIG Short

❯ dig +short google.com

142.250.218.238

Existe dog que es como dig pero desarrollado en Rust y doggo en Golang. Es una gran alternativa a dig y más colorido para usar con varias mejoras.

❯ doggo google.com

NAME TYPE CLASS TTL ADDRESS NAMESERVER

google.com. A IN 275s 142.251.133.46 1.1.1.1:53

google.com. AAAA IN 45s 2800:3f0:4001:800::200e 1.1.1.1:53

google.com. A IN 49s 142.251.132.238 8.8.8.8:53

google.com. AAAA IN 223s 2800:3f0:4004:814::200e 8.8.8.8:53

## Solo IPV4 y A

# Mira el TTL disminuyendo

❯ doggo @8.8.8.8 --ipv4 --type A google.com

NAME TYPE CLASS TTL ADDRESS NAMESERVER

google.com. A IN 225s 142.250.218.238 8.8.8.8:53

❯ doggo @8.8.8.8 --ipv4 --type A google.com

NAME TYPE CLASS TTL ADDRESS NAMESERVER

google.com. A IN 203s 142.251.132.238 8.8.8.8:53

## NSLOOKUP

❯ nslookup google.com

Server: 8.8.8.8

Address: 8.8.8.8#53

Non-authoritative answer:

Name: google.com

Address: 142.251.132.46

Observa que al usar doggo y ejecutar el mismo comando varias veces, el TTL va disminuyendo gradualmente. Esto significa que tu computadora no está consultando al servidor DNS nuevamente - está usando la información que ya tenía guardada en caché. Solo cuando el TTL llegue a cero se hará una nueva consulta al servidor DNS.

La caché es esencial para el rendimiento: evita que con cada acceso necesites buscar la misma información repetidamente, haciendo la navegación mucho más rápida.

Pero la caché tiene un problema: cuando algo cambia (como una dirección IP), puede que no veas este cambio inmediatamente. Tu computadora continúa usando la información antigua hasta que el TTL expire. Es el precio que pagamos por la velocidad - existe un pequeño retraso entre el cambio real y cuando puedes ver este cambio. Por eso, en algunos escenarios específicos (como veremos a continuación), es necesario tener un TTL muy bajo o incluso cero.

DNS en Ambientes de Microservicios

En el mundo de microservicios e infraestructura dinámica (Kubernetes, OpenStack, Nomad, etc.), el DNS enfrenta un desafío diferente: las direcciones IP de los servicios cambian constantemente.

¿Por qué sucede esto?

En ambientes modernos:

- Nuevos servicios se crean y destruyen automáticamente todo el tiempo

- Contenedores y pods se inician y detienen según la demanda

- Service mesh distribuye el tráfico entre múltiples instancias

- Cada cambio puede significar una nueva dirección IP

El problema del TTL en ambientes dinámicos:

Si usas un TTL alto (como 300 segundos), tu sistema puede:

- Seguir intentando acceder a servicios que ya no existen

- Acceder a servicios equivocados (dirección IP que ahora pertenece a otro servicio)

- No encontrar servicios nuevos que acaban de crearse

- Causar fallas impredecibles y difíciles de diagnosticar

La solución:

En estos escenarios, el TTL necesita ser cero. Esto garantiza que las aplicaciones siempre encuentren las direcciones correctas, aunque los servicios estén cambiando constantemente.

El trade-off:

Resolvemos el problema de acceder a servicios desactualizados, pero añadimos una latencia extra. Con TTL muy bajo o cero, el sistema siempre necesita consultar el DNS, lo que añade un pequeño retraso en cada solicitud. Es el precio que pagamos para garantizar que siempre estamos accediendo al servicio correcto.

Un punto crítico importante:

Con TTL cero, cualquier falla en el servicio de DNS interno causa un problema inmediato. Como siempre será necesario consultar el DNS (no hay caché para usar como respaldo), si el servidor DNS se vuelve indisponible, tu sistema deja de funcionar instantáneamente. Por eso, en ambientes de microservicios, la infraestructura de DNS necesita ser extremadamente robusta y redundante para evitar un problema en cascada de servicios buscando servicios y nunca encontrándolos.

Privacidad y Seguridad VS DNS

¿Recuerdas que tu computadora pregunta al servidor DNS cuál es la dirección de cada sitio que quieres visitar? Esto significa que el servidor DNS sabe todos los sitios que accedes.

Es como si cada vez que quisieras llamar a alguien, tuvieras que llamar primero a una operadora y decir: "Hola, pásame el número de Juan". La operadora sabría con quién estás intentando hablar, aunque la conversación en sí sea privada.

Lo que tu proveedor de DNS puede ver:

- Todos los sitios que visitas

- Cuándo visitas estos sitios

- Con qué frecuencia accedes a cada sitio

- Tus patrones de navegación y horarios

Importante: Aunque el sitio use HTTPS (candado en el navegador) y tu conexión esté cifrada, la consulta DNS todavía revela que estás accediendo a ese sitio.

¿Quién Está Viendo Tus Consultas?

Por defecto, quién ve tus consultas DNS:

- Tu proveedor de internet (ISP): Si usas el DNS predeterminado de tu operadora, tiene acceso completo a tu historial de DNS.

- Empresas de DNS públicos: Si cambias para usar Google DNS (8.8.8.8) o Cloudflare (1.1.1.1), estas empresas pasan a ver tus consultas (en lugar de tu ISP).

Google afirma que no usa el DNS público para rastrear usuarios ni asociar consultas al perfil de Cuenta Google, pero técnicamente puede correlacionar patrones si el tráfico es consistente e identificado (por ejemplo, si estás conectado a servicios Google en la misma IP).

Ataques Más Conocidos de DNS

Además de la privacidad, el DNS tradicional tiene problemas de seguridad:

DNS Hijacking (Secuestro de DNS):

Los hackers pueden interceptar tus consultas DNS y dar respuestas falsas. Es como si alguien interceptara tu llamada a la operadora y dijera un número de teléfono equivocado.

Afortunadamente, existen tecnologías modernas que protegen tu privacidad y seguridad:

DNS over HTTPS (DoH)

Tus consultas DNS se envían a través de HTTPS cifrado, como si fuera cualquier otro tráfico web.

Beneficios:

- Tu proveedor de internet no puede ver qué sitios estás consultando

- Protección contra interceptación y modificación

- Funciona como navegación web normal

Cómo usar:

Los navegadores modernos como Firefox, Chrome y Edge ya soportan DoH. Puedes activarlo en configuraciones. En Google Chrome ya viene activado por defecto en versiones recientes. Si quieres verificar, puedes ir a chrome://settings/security y ver si Usar DNS seguro está activado.

DNS over TLS (DoT)

Similar a DoH, pero usa un protocolo específico para DNS cifrado. DoT es soportado a nivel de sistema operativo o resolver local, no por el navegador.

Beneficios:

- Cifrado dedicado para DNS

- Protección contra espionaje

- Autenticación del servidor DNS

Android 9+ → tiene soporte nativo a DoT (Configuración → Red → DNS privado).

DNSSEC (DNS Security Extensions)

Añade firmas digitales a las respuestas DNS para garantizar autenticidad. El DNSSEC tiene dos frentes: (1) validación en cliente/resolver y (2) firma en dominio.

-

Validación (lado cliente o resolver)

Si usas un DNS recursivo confiable (Google, Cloudflare, Quad9, etc.), no necesitas configurar nada pues ya validan DNSSEC automáticamente.

Google Public DNS → valida DNSSEC ✅ Cloudflare (1.1.1.1) → valida DNSSEC ✅ Quad9 → valida DNSSEC ✅

Si ejecutas tu propio resolver entonces necesitas activar manualmente, pero eso es más técnico y vale la pena investigar, pues depende de qué resolver estés usando.

-

Firma (lado dominio / autoridad)

Si eres dueño del dominio, entonces necesitas activar DNSSEC en el registrador (GoDaddy, Cloudflare, Namecheap, etc.):

Activa el DNSSEC en el panel del proveedor DNS. Va a generar claves (DS record / KSK / ZSK).

Copia el DS record al panel del registrador del dominio.Solo esto garantiza que el dominio esté autenticado criptográficamente en la cadena de confianza raíz.

Beneficios:

- Garantiza que la respuesta vino del servidor legítimo

- Protege contra falsificación y envenenamiento de caché

- Valida la cadena de confianza

Servicios DNS Enfocados en Privacidad y Seguridad

Algunos proveedores DNS se comprometen con la privacidad y ofrecen protección adicional:

- Cloudflare (1.1.1.1): Promete no vender tus datos y borrar logs en 24 horas. Enfoque en privacidad pura, sin bloqueo de contenido.

- Quad9 (9.9.9.9): Se enfoca en privacidad y seguridad, bloquea sitios maliciosos activamente.

- NextDNS: Permite personalización total con privacidad, tú controlas qué bloquear.

¿Cómo funciona el bloqueo por DNS?

Algunos servidores DNS pueden actuar como una capa de protección, bloqueando acceso a sitios peligrosos incluso antes de que intentes conectarte:

Ejemplo práctico:

- Haces clic accidentalmente en un enlace de phishing

- Tu computadora pregunta al DNS: "¿Cuál es la IP de sitio-malicioso.com?"

- El DNS (Quad9, por ejemplo) verifica en sus listas de amenazas conocidas

- En lugar de devolver la dirección IP, el DNS no responde o devuelve un aviso

- ¡No puedes acceder al sitio malicioso - fuiste protegido automáticamente!

Tipos de bloqueo DNS:

- Sitios de malware: Dominios conocidos por distribuir virus

- Sitios de phishing: Intentos de robar tus credenciales

- Botnets y C&C: Servidores de comando y control de malware

- Rastreadores: Algunos DNS bloquean rastreadores de publicidad

- Contenido adulto: Algunos ofrecen versiones family-safe

Ventajas del bloqueo por DNS:

- Protección en toda la red: Todos los dispositivos en la red quedan protegidos

- Rendimiento: Bloquea antes de cargar cualquier contenido

- No necesita instalar nada: Funciona en cualquier dispositivo

- Protección en dispositivos IoT: Smart TVs, cámaras, etc. también quedan protegidos.

Desventajas:

- Puede bloquear sitios legítimos: Los falsos positivos ocurren

- No sustituye antivirus: Es solo una capa extra de protección

- Puede ser evadido: Usuarios avanzados pueden cambiar el DNS

Por qué algunos lugares NO quieren DNS cifrado:

- Empresas: Quieren monitorear y filtrar accesos de empleados

- Escuelas: Necesitan bloquear contenido inadecuado

- Control parental: Padres quieren proteger a niños

- Gobiernos: Algunos países quieren monitorear o censurar accesos

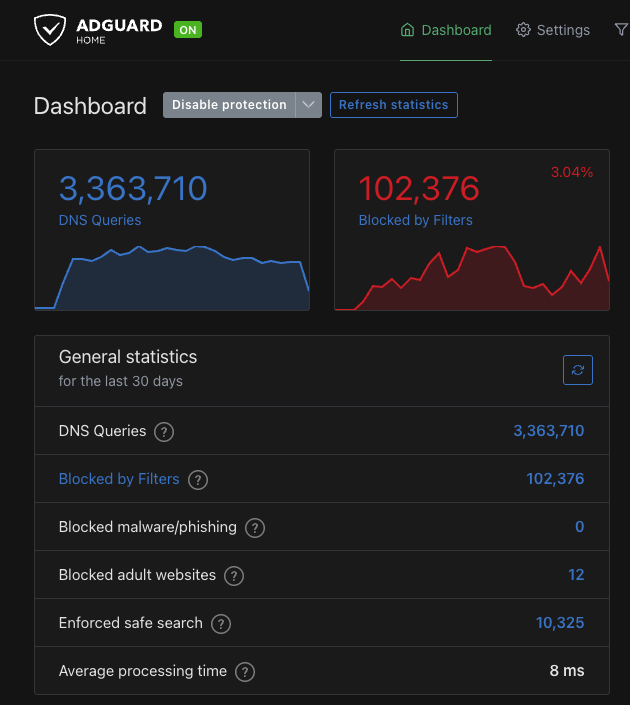

Servidor DNS Local con Pi-hole y AdGuard Home

Si tienes un servidor home lab, una Raspberry Pi, una forma de ejecutar una máquina virtual o incluso dispositivos más simples disponibles, es posible ejecutar tu propio servidor DNS local. Soluciones como AdGuard Home y Pi-hole son aplicaciones gratuitas y de código abierto que funcionan como resolvedores DNS recursivos con capacidad de filtrado. No vale la pena enseñar sobre esto aquí en este post. Hay muchos tutoriales en YouTube sobre cómo hacer esto, solo busca.

Cómo Funciona

Estas aplicaciones actúan como un DNS intermediario en tu red:

- Reciben las consultas DNS de los dispositivos de tu red

- Verifican contra listas de bloqueo configuradas

- Si es permitido, reenvían la consulta a servidores DNS externos (Google, Cloudflare, etc.) de forma recursiva

- Devuelven la respuesta al dispositivo solicitante

Configuración en el Router

La forma más eficiente de implementar es configurar la dirección IP de tu servidor DNS local directamente en el router. De esta forma:

- Todos los dispositivos de la red automáticamente usarán el DNS local vía DHCP

- No es necesario configurar manualmente cada dispositivo

- Nuevos dispositivos que se conectan a la red ya quedan protegidos automáticamente

- Funciona para dispositivos sobre los que no tienes control individual (Smart TVs, IoT, etc.)

AdGuard Home (Mi Uso)

Alternativa más moderna con recursos adicionales:

- Interfaz gráfica más elaborada

- Soporte nativo para DNS-over-HTTPS (DoH) y DNS-over-TLS (DoT)

- Filtrado avanzado con soporte a reglas personalizadas

- Control parental a través de blocklists especializadas

- Bloqueo de dominios específicos por cliente

- Bloqueo por servicio (YouTube, Instagram, TikTok, etc.)

- Bloqueo de Anuncios y Rastreadores

Control Parental:

El bloqueo parental funciona a través de listas de dominios categorizados, no por análisis de contenido en tiempo real. AdGuard mantiene listas específicas para:

- Contenido adulto: Dominios conocidos de sitios adultos

- Juegos de azar: Sitios de apuestas y casinos en línea

- Redes sociales: Bloqueo opcional de Facebook, Instagram, TikTok, etc.

- Sitios de streaming: Control de acceso a plataformas de video

Importante: El DNS no tiene acceso al contenido de las páginas, solo a los dominios solicitados. Por eso, el bloqueo se basa en listas curadas de dominios conocidos por contener determinado tipo de contenido. No es un análisis inteligente de contenido - si un sitio legítimo aloja contenido inadecuado, el DNS no puede detectarlo.

Bloqueo de Anuncios y Rastreadores:

A través de blocklists que contienen miles de dominios conocidos por servir anuncios y rastrear usuarios:

- Servidores de ads:

doubleclick.net,googlesyndication.com,adserver.com - Rastreadores:

analytics.google.com,facebook-analytics.com,tracker.example.com - Telemetría: Bloqueo de telemetría de Windows, Android, Smart TVs

Cuando un dispositivo en tu red intenta cargar un anuncio, AdGuard intercepta la consulta DNS y devuelve una respuesta vacía. El navegador no puede descargar el anuncio, resultando en:

- Páginas cargan más rápido (sin esperar a cargar banners)

- Ahorro de ancho de banda (no descarga contenido publicitario)

- Más privacidad (rastreadores no se cargan)

- Menos distracciones visuales

Bloqueo por servicio - Ejemplo con YouTube:

Cuando activas el bloqueo de YouTube en AdGuard Home, bloquea todos los dominios relacionados con el servicio:

youtube.com,www.youtube.comm.youtube.com(versión móvil)youtu.be(URLs acortadas)ytimg.com(imágenes y miniaturas)googlevideo.com(streaming de videos)- Y otros subdominios relacionados

Resultado práctico: cualquier intento de acceder a YouTube (web, app móvil, smart TV) será bloqueado en todos los dispositivos de la red. Esto es útil para control parental, productividad, o gestionar el tiempo de pantalla de la familia. Es posible bloquear el servicio por completo o programar un horario para toda la red. También es posible hacer el bloqueo para solo 1 dispositivo específico si es necesario.

Pi-hole

Una gran alternativa a AdGuard Home, siendo una solución madura y ampliamente adoptada también:

- Enfoque principal en bloqueo de anuncios y rastreadores

- Interfaz web simple para gestión

- Soporta listas de bloqueo personalizadas (blocklists)

- Dashboard con estadísticas de consultas y bloqueos

- Bajo consumo de recursos

Posee las mismas funciones principales de AdGuard Home, pero con una interfaz gráfica menos intuitiva.

Ventajas de Ejecutar DNS Local

Filtrado y Bloqueo:

- Listas de bloqueo personalizables (ads, malware, tracking, contenido adulto)

- Bloqueo a nivel de red (afecta todos los dispositivos)

- Control granular por dispositivo o grupo

- Bloqueo de telemetría de aplicaciones y sistemas operativos

Visibilidad:

- Logs completos de todas las consultas DNS de la red

- Identificación de dispositivos haciendo consultas sospechosas

- Monitoreo de comportamiento de dispositivos IoT

- Estadísticas detalladas de uso

Rendimiento:

- Caché local reduce latencia en consultas repetidas

- Menos consultas externas necesarias

- Posibilidad de usar múltiples DNS upstream

Privacidad:

Aunque AdGuard Home o Pi-hole se ejecute localmente, si reenvía las consultas a 8.8.8.8 (Google), 1.1.1.1 (Cloudflare) o 9.9.9.9 (Quad9), estas empresas todavía ven todas las consultas DNS de tu red, solo que concentradas en AdGuard (como si fuera un proxy DNS).

Entonces, desde el punto de vista de privacidad externa, no eliminas el rastreo, solo lo centralizas - quienes están aguas abajo (Google, Cloudflare, etc.) todavía saben lo que fue consultado.

Si el objetivo es evitar que terceros vean las consultas DNS, usa una de estas opciones:

- Resolver local con caché + root hints (unbound o AdGuard + Unbound)

- AdGuard envía las queries a Unbound, que resuelve directamente en los root servers de ICANN, sin proveedores intermediarios.

Es el setup más privado posible pero podemos usar Upstreams confiables sin logs para facilitar las cosas.

Ejemplos: AdGuard DNS Non-logging, Quad9 (con privacy mode), LibreDNS, NextDNS (con log off).