Payment Card Industry Data Security Standard (PCI DSS)

O Payment Card Industry Data Security Standard (PCI DSS) é um conjunto de padrões de segurança criado para proteger os dados de cartões de crédito e débito contra roubo e fraude. Ele foi desenvolvido e é gerenciado pelo PCI Security Standards Council (PCI SSC), um fórum global fundado pelas cinco maiores bandeiras de cartão: American Express, Discover, JCB International, MasterCard e Visa.

Quando as pessoas se referem a "PCI (Payment Card Industry)" no contexto de segurança, elas geralmente estão falando do PCI DSS. PCI é a organização que cria as regras, enquanto o PCI DSS é o padrão de segurança, ou seja, as regras em si.

Qualquer organização, independente do tamanho, que armazena, processa ou transmite dados de titulares de cartão precisa estar em conformidade com o PCI DSS. O objetivo é criar um ambiente seguro para esses dados, reduzindo o risco de violações que podem levar a perdas financeiras e danos à reputação. De acordo com a Verizon 84% dos casos de violação de dados envolveram dados de cartão de pagamento.

Não há uma lei federal dizendo que precisamos implementar o PCI-DSS, é uma regra do jogo se quiser trabalhar com pagamento via cartão, e estará no contrato. Se você for trabalhar só com PIX as regras são outras.

Alguns requisitos do PCI DSS também podem se aplicar a entidades com ambientes que não armazenam, processam ou transmitem dados da conta - por exemplo, entidades que terceirizam operações de pagamento ou o gerenciamento de seus dados do titular do cartão (CDE). A lógica por trás dessa afirmação é um dos princípios mais importantes da conformidade PCI DSS: "Você pode terceirizar a operação, mas não pode terceirizar a responsabilidade."

Vamos logo explorar alguns cenários rápido sobre a afirmação acima:

E-commerce com Redirecionamento ou iFrame. Este é o caso mais comum.- A loja virtual não processa o pagamento diretamente. O cliente é redirecionado para uma página de pagamento hospedada pelo seu provedor ou insere os dados em uma "janela" segura, controlada pelo provedor, mas que aparece dentro da sua página de checkout.

- Se a aplicação for hackeada e o código da página de checkout for substituído por um falso mas parece idêntico, os dados serão coletados da mesma forma.

Terminais de Ponto de Venda (PDV) Físicos. Lojas físicas usam "maquininhas" (terminais de PDV) que são fornecidas e gerenciadas por um adquirente (como a Rede ou a Getnet). Os dados do cartão são criptografados no próprio terminal e enviados diretamente para o adquirente, sem passar pela rede da sua loja. Essas máquinas precisam ser auditadas.- Um criminoso pode tentar adulterar fisicamente sua maquininha, instalando um dispositivo de "skimming" (chupa-cabra) para roubar os dados dos cartões ou até mesmo trocando seu terminal por um falso.

- O PCI DSS possui requisitos para acesso físico aos dados do titular do cartão. Uma simples foto do cartão ou uma câmera pode ler os dados. Treine o funcionário para não estar em posse do cartão do cliente nem por um instante.

O PCI DSS reconhece que o ambiente pode não tocar nos dados, mas o ecossistema de pagamento como um todo precisa ser seguro. A loja, seja física ou virtual, é um ponto de interação com o cliente e, portanto, um ponto potencial de ataque que pode comprometer um processo de pagamento que, de outra forma, seria seguro.

Antes de continuar vale a pena mensionar um cenário.

Ao utilizar um software em um terminal certificado PCI PTS, onde o SDK apenas inicia a transação com o valor, o processo de pagamento é completamente isolado. A maquininha captura e criptografa os dados, comunicando-se diretamente com o gateway. Como seu software nunca acessa os dados sensíveis e só recebe o status final (aprovado/negado), sua obrigação de conformidade com o PCI DSS é drasticamente reduzida, focando na segurança física do aparelho, e não em uma auditoria complexa.

Envolvidos no Processo

Resumir os agentes do ecossistema PCI é a melhor maneira de entender como tudo se conecta.

Tanto o ROC quanto o SAQ são documentos usados para atestar a conformidade com o PCI DSS. A grande diferença entre eles é a profundidade da auditoria e quem a realiza.

O SAQ (Self-Assessment Questionnaire) geralmente é aplicado a comerciantes menores. É um checklist onde a própria empresa responde sim e não para os requisitos do PCI DSS atentando que esta em conformidade. É um atestado da própria empresa, baseado em sua autoavaliação.

O ROC (Report on Compliance) já um relatório de auditoria extremamente detalhado e formal. É usado em comerciantes de grande porte. Um auditor externo e certificado, o QSA (Qualified Security Assessor), após uma longa e rigorosa auditoria presencial e remota. Geralmente esse auditor trabalha para uma Empresa QSA se tornando um Profissional QSA.

Profissional QSA não pode atuar de forma autônoma ou como freelancer. Ele só pode conduzir uma auditoria oficial e assinar um ROC (Relatório de Conformidade) enquanto estiver empregado e agindo em nome de uma Empresa QSA certificada.

Para sua auditoria completa, o QSA exige a prova que só uma empresa ASV ( Approved Scanning Vendor ) pode fornecer: o relatório aprovado da varredura de vulnerabilidades externa (requisito 11.2.2). Mesmo que você tenha um super time de segurança a validação do ASV é necessária para não ter nenhum tipo de viés no processo.

No site oficial podemos encontrar QSA e ASV certificados para a auditoria.

A entrega do SAQ ou do ROC é uma feita uma vez por ano. Se a empresa for nível 2 3 4 é exigido o SAQ se for nível 1 (alto volume de transação) é feito o ROC.

O relatório do ASV é feito vez por trimestre, ou seja, 4 vezes por ano independente do nível.

O Attestation of Compliance (AOC) é o seu "diploma" anual de segurança, o documento oficial que prova que você está em conformidade com o PCI DSS. Ele funciona como a folha de rosto assinada da sua avaliação: se você fez uma autoavaliação (SAQ), o AOC terá apenas a assinatura da sua empresa; se passou por uma auditoria (ROC), terá também a assinatura do auditor QSA. É importante lembrar que o AOC é o resultado do seu trabalho contínuo e, para ser válido, ele depende das evidências coletadas durante o ano, como os relatórios trimestrais do ASV. No final, é este documento que você envia ao seu banco adquirente para provar que fez sua "lição de casa" de segurança.

- PCI Security Standards Council (PCI SSC) - O "Legislador"

- Quem é? Um fórum global criado pelas cinco maiores bandeiras de cartão (Visa, MasterCard, American Express, Discover, JCB).

- O que faz?

- Cria e mantém os padrões de segurança (PCI DSS, PCI PTS, etc.).

- Certifica e treina os auditores e fornecedores (QSAs, ASVs, PFIs).

- NÃO fiscaliza nem impõe multas. Sua função é puramente normativa e educacional.

- Bandeiras de Cartão (Payment Brands) - Os "Fiscalizadores"

- Quem são? Visa, MasterCard, American Express, etc.

- O que fazem?

- Exigem a conformidade com o PCI DSS de todos que participam de seu sistema de pagamento.

- Definem os níveis de conformidade (Nível 1, 2, 3, 4) e os requisitos de validação para cada um.

- Aplicam as penalidades (multas, aumento de taxas) aos Bancos Adquirentes em caso de não conformidade ou vazamento de dados.

- Banco Adquirente (Acquirer) - O "Gerente"

- Quem é? A instituição financeira que oferece o serviço de captura de transações ao comerciante (ex: Cielo, Rede, Stone, Getnet).

- O que faz?

- Gerencia o contrato de pagamentos com o comerciante.

- É o principal responsável por garantir que seus comerciantes estejam em conformidade.

- Coleta os documentos de validação (SAQ, ROC, relatórios de ASV).

- Repassa as multas das bandeiras para os comerciantes não conformes.

- Comerciante (Merchant) - O "Responsável Final"

- Quem é? Qualquer empresa, de qualquer tamanho, que armazena, processa ou transmite dados de cartão como parte de seus negócios.

- O que faz?

- Tem a responsabilidade final de proteger os dados de seus clientes.

- Implementa os 12 requisitos, que veremos mais pra frente, do PCI DSS em seu ambiente.

- Valida sua conformidade anualmente através do método exigido para seu nível (SAQ ou ROC).

- Qualified Security Assessor (QSA) - O "Auditor Externo"

- Quem é? Um profissional certificado pelo PCI SSC para realizar auditorias PCI DSS. Trabalha para uma empresa QSA.

- O que faz?

- É contratado por comerciantes de Nível 1 (grande volume de transações) para realizar uma auditoria completa e independente.

- Produz o Relatório de Conformidade (ROC - Report on Compliance), que é o laudo oficial da auditoria.

- Approved Scanning Vendor (ASV) - O "Inspetor de Segurança Externa"

- Quem é? Uma empresa certificada pelo PCI SSC para realizar varreduras de vulnerabilidade.

- O que faz?

- É contratada por comerciantes para realizar as varreduras trimestrais obrigatórias nas redes expostas à internet.

- Gera o relatório de varredura ASV que valida a conformidade com o Requisito 11.2.2.

- PCI Forensic Investigator (PFI) - O "Perito da Cena do Crime"

- Quem é? Uma empresa altamente especializada, certificada pelo PCI SSC para investigar vazamentos de dados de cartão.

- O que faz?

- É acionada APÓS a ocorrência de um vazamento de dados.

- Conduz a investigação forense para determinar a causa e a extensão da violação.

- O relatório do PFI é exigido pelas bandeiras.

Entender esses papéis é fundamental para navegar no mundo do PCI. Mostra que a conformidade não é apenas uma tarefa técnica do comerciante, mas um ecossistema complexo baseado em responsabilidade compartilhada.

Metodologia

Alcançar a conformidade com o PCI DSS é um processo contínuo, não um projeto único. As etapas gerais incluem:

- Escopo (Scoping): A primeira e mais crítica etapa é identificar todos os sistemas, redes e processos que armazenam, processam ou transmitem dados de cartão. O objetivo é isolar esse ambiente (conhecido como Cardholder Data Environment - CDE) para reduzir o escopo e o custo da conformidade.

- Avaliação (Assessment / Gap Analysis): Realizar uma análise de lacunas comparando os controles de segurança existentes com os 12 requisitos do PCI DSS. Isso geralmente é feito preenchendo o Questionário de Autoavaliação (SAQ) apropriado para o seu negócio.

- Remediação (Remediation): Corrigir todas as lacunas de segurança identificadas na etapa de avaliação. Isso pode envolver a implementação de novas tecnologias, a alteração de processos ou a atualização de políticas.

- Relatório (Reporting): Após a remediação, a organização deve formalmente validar sua conformidade. Isso é feito através do envio do SAQ ou do ROC (para o Nível 1) e de outros documentos necessários, como a Atestação de Conformidade (AOC), para os adquirentes (bancos) e bandeiras de cartão.

- Monitoramento Contínuo: A conformidade não termina com o relatório. É um ciclo. As organizações devem monitorar continuamente seus controles, aplicar patches, realizar varreduras trimestrais e garantir que as políticas de segurança sejam seguidas.

Para ter acesso aos documentos basta acessa o site.

O Quick Guide nos dá um bom resumo dos padrões que o PCI DSS exige.

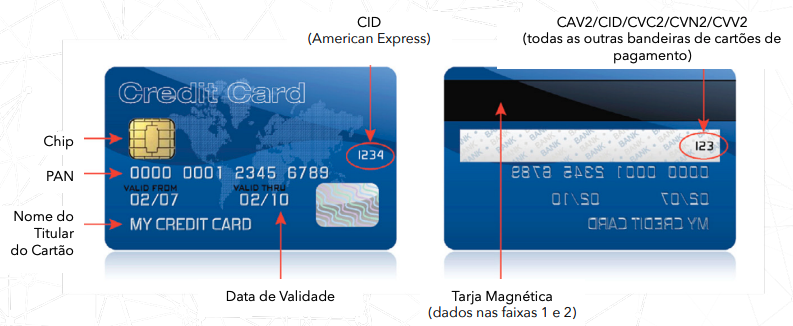

Quando falamos dos dados temos 2 tipos.

| Dados do Titular do Cartão - Cardholder Data - CHD | Dados de Autenticação Confidenciais - Sensitive Authentication Data - SAD |

|---|---|

| Número da Conta Principal (PAN) | Dados de trilha completa (dados de tarja magnética ou equivalente em um chip) |

| Nome do Titular do Cartão | Código de verificação do cartão |

| Data de Validade | PINs/Blocos de PIN |

| Código do Serviço |

Ao Total são 6 Objetivos e 12 Requisitos. Pense neles como as metas de segurança e as ações específicas necessárias para alcançá-las.

-

Objetivo: Construir e Manter uma Rede Segura

Requisito 1: Instalar e manter uma configuração de firewall para proteger os dados do titular do cartão. Isso significa isolar a rede que contém dados de cartão de outras redes menos seguras e da internet.

Requisito 2: Não usar senhas de sistema e outros parâmetros de segurança que sejam padrão de fábrica fornecidos por fornecedores. É crucial alterar todas as senhas e configurações padrão antes de colocar um sistema em produção.

-

Objetivo: Proteger os Dados do Titular do Cartão

Requisito 3: Proteger os dados armazenados do titular do cartão. A regra principal é: se você não precisa, não armazene. Se precisar, os dados devem ser criptografados, truncados ou tokenizados para torná-los ilegíveis.

Requisito 4: Criptografar a transmissão de dados do titular do cartão em redes abertas e públicas. Qualquer dado de cartão enviado pela internet ou outras redes abertas deve usar criptografia forte (como TLS).

-

Objetivo 3: Manter um Programa de Gerenciamento de Vulnerabilidades

Requisito 5: Usar e atualizar regularmente um software ou programa antivírus. Todos os sistemas no ambiente de dados do cartão devem estar protegidos contra malwares.

Requisito 6: Desenvolver e manter sistemas e aplicativos seguros. Isso envolve aplicar patches de segurança rapidamente e seguir práticas de desenvolvimento seguro para evitar vulnerabilidades como injeção de SQL.

-

Objetivo: Implementar Medidas Sólidas de Controle de Acesso

Requisito 7: Restringir o acesso aos dados do titular do cartão com base na necessidade de conhecimento do negócio. O acesso deve ser concedido apenas a indivíduos cujas funções exigem explicitamente esse acesso (princípio do menor privilégio).

Requisito 8: Identificar e autenticar o acesso aos componentes do sistema. Cada usuário com acesso a sistemas com dados de cartão deve ter um ID único e uma senha forte.

Requisito 9: Restringir o acesso físico aos dados do titular do cartão. Isso se aplica tanto a data centers (com câmeras, trancas e controle de acesso) quanto a mídias físicas como papéis ou backups.

-

Objetivo: Monitorar e Testar as Redes Regularmente

Requisito 10: Rastrear e monitorar todo o acesso aos recursos de rede e aos dados do titular do cartão. Manter logs detalhados de quem acessa o quê e quando é fundamental para detectar e investigar incidentes.

Requisito 11: Testar regularmente os sistemas e processos de segurança. Isso inclui realizar varreduras de vulnerabilidades, testes de penetração (pentests) e revisões de segurança.

-

Objetivo 6: Manter uma Política de Segurança da Informação

Requisito 12: Manter uma política que aborde a segurança da informação para todos os funcionários e contratados. A organização deve ter uma política de segurança formal, documentada, comunicada e mantida.

Se você acha que a empresa faz todo aquele onboarding massivo cheio de conteúdo só para te ensinar, você está errado. Ela é obrigada a fazer isso para manter o PCI DSS.

Benefícios da Conformidade e Consequências da Não Conformidade

Benefícios:

- Maior Segurança: Protege sua empresa e seus clientes contra violações de dados.

- Confiança do Cliente: Demonstra um compromisso com a segurança, aumentando a confiança e a lealdade do cliente.

- Prevenção de Multas: Evita as pesadas penalidades financeiras impostas pelas bandeiras de cartão em caso de não conformidade e violações.

- Melhoria da Reputação: Protege a marca e a reputação da sua empresa.

Consequências:

- Multas Pesadas: As bandeiras de cartão podem aplicar multas que variam de milhares a centenas de milhares de dólares por mês.

- Custos de Investigação: Em caso de violação, a empresa é responsável pelos custos da investigação forense.

- Perda do Direito de Processar Cartões: A consequência mais severa é a revogação da capacidade de aceitar pagamentos com cartão.

- Danos à Reputação: Uma violação de dados pode destruir a confiança do cliente e prejudicar a marca de forma irreparável.