OWASP

OWASP é a sigla para Open Worldwide Application Security Project (Projeto Aberto de Segurança em Aplicações Web em todo o Mundo). Anteriormente, o "W" em OWASP significava "Web", mas foi alterado para "Worldwide" (Mundial) para refletir um escopo mais amplo.

Trata-se de uma comunidade online global sem fins lucrativos dedicada a melhorar a segurança de software. A OWASP produz e disponibiliza gratuitamente uma vasta gama de recursos, incluindo:

- Artigos e Documentação: Guias, manuais e informações sobre diversos aspectos da segurança de aplicações.

- Metodologias: Abordagens e processos para integrar a segurança no ciclo de vida de desenvolvimento de software - SDLC.

- Ferramentas: Software de código aberto para auxiliar em testes de segurança, detecção de vulnerabilidades e outras tarefas relacionadas à segurança.

- Tecnologias: Padrões e frameworks para desenvolvimento seguro.

Observe que existem ferramentas além de documentação, então é bom explorá-las.

Principais Objetivos

- Conscientização: Educar desenvolvedores, profissionais de segurança e organizações sobre os riscos e as melhores práticas em segurança de aplicações.

- Fornecimento de Recursos Abertos: Todos os materiais e ferramentas da OWASP são gratuitos e de código aberto, acessíveis a qualquer pessoa interessada em melhorar a segurança de software.

- Comunidade e Colaboração: A OWASP possui centenas de capítulos locais em todo o mundo e promove a colaboração entre especialistas e entusiastas da segurança.

- Projetos: A fundação mantém diversos projetos importantes, sendo o mais conhecido o OWASP Top 10.

Principais Projetos

Aqui temos alguns projetos principais, mas vale comentar alguns.

OWASP Top Ten

Um dos trabalhos do grupo é atualizar um relatório com o top 10 dos maiores riscos de segurança em uma aplicação web. Ele é atualizado a cada poucos anos para refletir a evolução das ameaças e serve como um ponto de partida essencial para qualquer iniciativa de segurança de software.

É o padrão de fato da indústria para entender e priorizar as vulnerabilidades mais comuns. É referência em treinamentos, políticas de segurança e contratos de desenvolvimento.

- Foco em aplicações WEB

- Genérico para a maioria dos sistemas

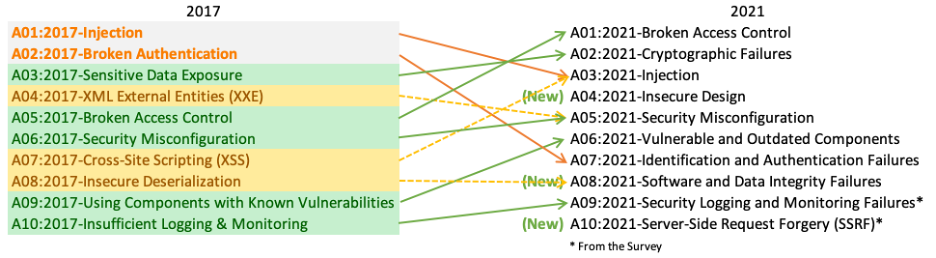

Observe que em 2017 o tipo de falha Injection caiu para 3 posição e 2021 e Access Control subiu para a primeira. Também podemos observar que algumas mudanças de agrupamentos.

Quando tiver estudando o assunto foca em no ano vigente para buscar o top 10. Veremos o Top 10 mais adiante separadamente.

Como Utilizar o OWASP

Para aplicar os projetos e frameworks da OWASP de forma eficaz, você não precisa ser um hacker expert, mas precisa ter uma base sólida em alguns conceitos-chave.

Podemos organizar o conhecimento necessário em três pilares fundamentais:

Pilar 1: Entender os Conceitos de Segurança de Aplicações (AppSec)

Antes de usar as ferramentas, você precisa "falar a língua" da segurança. O mais importante aqui é:

-

Conhecer o OWASP Top 10: Este é o ponto de partida obrigatório. O Top 10 não é apenas uma lista, é um documento que explica as 10 categorias de vulnerabilidades mais críticas em aplicações web. Você precisa entender o que é uma Injeção de SQL (Injection), um Cross-Site Scripting (XSS), ou uma Falha de Controle de Acesso (Broken Access Control), etc. Leia o documento do OWASP Top 10 mais recente. Tente entender não apenas o que é a falha, mas por que ela acontece e qual o seu impacto no negócio.

-

Diferenciar DAST, SAST e SCA: São três tipos de ferramentas e abordagens de teste que a OWASP promove.

- DAST (Dynamic Application Security Testing): Testa a aplicação "de fora para dentro", enquanto ela está em execução, simulando um ataque. (Ex: OWASP ZAP).

- SAST (Static Application Security Testing): Analisa o código-fonte da aplicação "de dentro para fora", procurando por padrões de código inseguros.

- SCA (Software Composition Analysis): Analisa as dependências do seu projeto (bibliotecas e frameworks de terceiros) para encontrar vulnerabilidades conhecidas. (Ex: OWASP Dependency-Check).

-

Entender o Conceito de "Shift Left": A filosofia de "deslocar a segurança para a esquerda" significa trazer as preocupações de segurança para o início do ciclo de vida do desenvolvimento (SDLC), em vez de deixá-las para o final. Entender isso é crucial para saber onde e quando aplicar cada ferramenta da OWASP.

Pilar 2: Conhecer o Seu Próprio Ambiente de Desenvolvimento (SDLC)

A OWASP não existe no vácuo. Suas ferramentas e frameworks precisam se encaixar no seu processo.

-

Mapear seu SDLC: Você precisa saber como o software é feito na sua empresa hoje. Qual é a sua metodologia?

- É Ágil (Scrum/Kanban)? Se sim, você pode integrar ferramentas da OWASP nas suas cerimônias (Planning, Definition of Done, etc.).

- É Cascata? Você pode alocar uma fase específica para testes de segurança com ferramentas da OWASP.

- Vocês usam DevOps com pipelines de CI/CD (Integração Contínua/Entrega Contínua)? Este é o cenário ideal para automatizar ferramentas como o ZAP e o Dependency-Check.

-

Conhecer suas Tecnologias (Tech Stack): Quais linguagens de programação (Java, Python, JavaScript)? Quais frameworks (React, .NET, Spring)? Quais bancos de dados? Saber isso é fundamental para escolher as ferramentas certas. O OWASP Dependency-Check, por exemplo, precisa ser configurado para o ecossistema de dependências da sua linguagem.

Pilar 3: Ter uma Mentalidade Estratégica e Incremental

Especialmente para frameworks como o OWASP SAMM, a abordagem é mais importante que o conhecimento técnico profundo.

-

Saber que a Meta é o Progresso, não a Perfeição: Nenhum sistema é 100% seguro. O objetivo da OWASP é ajudar a gerenciar riscos de forma inteligente e a melhorar continuamente. É crucial ter essa mentalidade para não se frustrar.

-

Entender que a Segurança é Responsabilidade de Todos: A OWASP promove a ideia de que a segurança não é tarefa apenas de um "time de segurança", mas de desenvolvedores, testers, e da gerência. Ter essa visão ajuda a engajar as pessoas certas na implementação dos projetos.

Começando pelo OWASP Top 10, você já constrói a base necessária para entender o "porquê" por trás de todas as outras ferramentas e frameworks.

OWASP Application Security Verification Standard (ASVS)

Enquanto o Top 10 foca no riscos, o ASVS foca nos requisitos de verificação. É um framework detalhado para testar os controles de segurança de uma aplicação e definir os requisitos de segurança que ela deve atender. É dividido em três níveis de verificação, dependendo da criticidade da aplicação.

É o guia definitivo para "o que" testar. Ele fornece um checklist abrangente que vai muito além do Top 10, sendo fundamental para auditorias de segurança detalhadas e para guiar o desenvolvimento seguro.

OWASP Cheat Sheet Series

Esta é uma coleção de guias curtos e diretos que oferecem recomendações práticas para desenvolvedores sobre como evitar vulnerabilidades específicas. Cada "folha de dicas" aborda um tópico, como "Prevenção de Cross-Site Scripting", "Manuseio de Senhas" ou "Validação de Entradas".

Por que é principal? É um recurso extremamente prático. Desenvolvedores podem consultá-lo rapidamente durante a codificação para garantir que estão implementando uma funcionalidade de forma segura, sem precisar ler documentações extensas.

Ferramentas OWASP vs Mercado

A OWASP oferece ferramentas fantásticas, especialmente por serem gratuitas e de código aberto, o que as torna um ponto de partida ideal para qualquer programa de segurança de aplicações (AppSec)

No entanto, o mercado de segurança é vasto e existem alternativas comerciais e também outras de código aberto que se destacam por oferecerem mais recursos, melhor integração, suporte especializado ou uma interface mais amigável.

A seguir, uma tabela comparativa que mostra as principais ferramentas da OWASP e algumas alternativas de destaque no mercado, divididas por categoria.

| Categoria | Ferramenta OWASP | O Que Faz | Alternativas Comerciais (Melhores do Mercado) | Alternativas Open Source (Populares) |

|---|---|---|---|---|

| DAST (Teste Dinâmico) | OWASP ZAP | Analisa a aplicação em execução, simulando ataques para encontrar vulnerabilidades (ex: Injeção de SQL, XSS). | Burp Suite: Professional/Enterprise: A ferramenta preferida por pentesters profissionais. Mais poderosa, com mais extensões e automação avançada. Invicti (Netsparker): Focada em automação, com tecnologia "Proof-Based Scanning" para confirmar vulnerabilidades. Veracode Dynamic Analysis | O ZAP é o rei do DAST open source. O Burp Suite tem uma versão Community, mas é limitada. |

| SCA (Análise de Componentes) | OWASP Dependency-Check | Escaneia as bibliotecas e frameworks de terceiros do seu projeto para encontrar vulnerabilidades conhecidas. | Snyk: Líder de mercado. Oferece ótima integração com o ambiente de desenvolvimento (IDE) e pipelines, com recomendações claras de correção. Veracode SCA / Sonatype Nexus Lifecycle: Ferramentas robustas para grandes empresas, focadas em governança e políticas de uso de componentes. | Trivy: Ferramenta muito popular, especialmente no mundo de contêineres e Kubernetes, para escanear vulnerabilidades em imagens e dependências. Grype: Outra excelente ferramenta para escanear imagens de contêiner e sistemas de arquivos. |

| SAST (Teste Estático) | (OWASP não tem uma ferramenta SAST líder como o ZAP é para DAST) | Analisa o código-fonte "parado" para encontrar padrões de codificação inseguros. | Checkmarx: Plataforma completa e poderosa, com suporte a uma vasta gama de linguagens e ótima integração com o SDLC. Veracode Static Analysis: Uma das pioneiras do mercado, oferece análises precisas com baixa taxa de falsos positivos. SonarQube (versão paga): Focado em qualidade e segurança de código contínuas. | SonarQube (Community Edition): A versão gratuita já é excelente para análise de qualidade de código e algumas checagens de segurança. Semgrep: Ferramenta moderna, rápida e altamente customizável. Permite e screver regras próprias de forma simples. |

| IAST (Teste Interativo) | (OWASP não tem uma ferramenta IAST) | Observa a aplicação "por dentro" enquanto ela é testada (geralmente por um DAST), usando instrumentação para identificar a linha exata do código vulnerável. | Checkmarx IAST: Integra-se perfeitamente com as outras soluções da Checkmarx. Synopsys Seeker: Oferece visibilidade profunda do fluxo de dados da aplicação para identificar vulnerabilidades complexas. | (Área dominada por soluções comerciais) |

| Treinamento Prático | OWASP Juice Shop / WebGoat | Aplicações intencionalmente vulneráveis para treinar desenvolvedores e profissionais de segurança a encontrar e explorar falhas. | Secure Code Warrior: Plataforma de treinamento gamificada que ensina desenvolvedores a escrever código seguro. Hack The Box / TryHackMe: Plataformas de treinamento de cibersegurança mais amplas, com muitos desafios de segurança web. | Damn Vulnerable Web Application (DVWA): Outra aplicação web clássica, intencionalmente vulnerável, para fins de aprendizado. |