OWASP

OWASP es la sigla para Open Worldwide Application Security Project (Proyecto Abierto de Seguridad en Aplicaciones a Nivel Mundial). Anteriormente, la "W" en OWASP significaba "Web", pero fue alterada para "Worldwide" (Mundial) para reflejar un alcance más amplio.

Se trata de una comunidad online global sin fines de lucro dedicada a mejorar la seguridad de software. OWASP produce y disponibiliza gratuitamente una vasta gama de recursos, incluyendo:

- Artículos y Documentación: Guías, manuales e informaciones sobre diversos aspectos de la seguridad de aplicaciones.

- Metodologías: Enfoques y procesos para integrar la seguridad en el ciclo de vida de desarrollo de software - SDLC.

- Herramientas: Software de código abierto para auxiliar en pruebas de seguridad, detección de vulnerabilidades y otras tareas relacionadas con la seguridad.

- Tecnologías: Estándares y frameworks para desarrollo seguro.

Observa que existen herramientas además de documentación, entonces es bueno explorarlas.

Principales Objetivos

- Concienciación: Educar a desarrolladores, profesionales de seguridad y organizaciones sobre los riesgos y las mejores prácticas en seguridad de aplicaciones.

- Suministro de Recursos Abiertos: Todos los materiales y herramientas de OWASP son gratuitos y de código abierto, accesibles a cualquier persona interesada en mejorar la seguridad de software.

- Comunidad y Colaboración: OWASP posee cientos de capítulos locales en todo el mundo y promueve la colaboración entre especialistas y entusiastas de la seguridad.

- Proyectos: La fundación mantiene diversos proyectos importantes, siendo el más conocido el OWASP Top 10.

Principales Proyectos

Aquí tenemos algunos proyectos principales, pero vale comentar algunos.

OWASP Top Ten

Uno de los trabajos del grupo es actualizar un informe con el top 10 de los mayores riesgos de seguridad en una aplicación web. Es actualizado cada pocos años para reflejar la evolución de las amenazas y sirve como un punto de partida esencial para cualquier iniciativa de seguridad de software.

Es el estándar de facto de la industria para entender y priorizar las vulnerabilidades más comunes. Es referencia en entrenamientos, políticas de seguridad y contratos de desarrollo.

- Enfoque en aplicaciones WEB

- Genérico para la mayoría de los sistemas

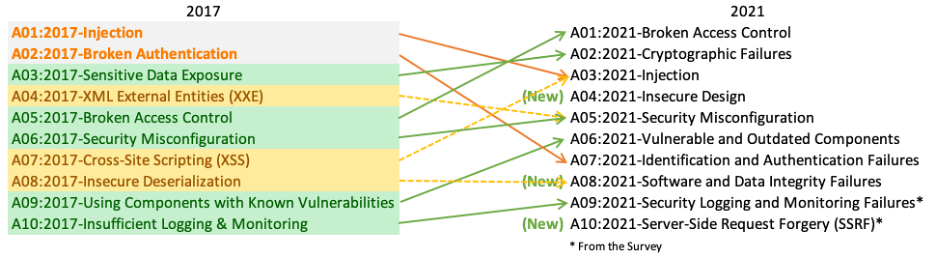

Observa que en 2017 el tipo de fallo Injection cayó para la 3ª posición en 2021 y Access Control subió para la primera. También podemos observar que algunos cambios de agrupamientos.

Cuando estés estudiando el asunto enfócate en el año vigente para buscar el top 10. Veremos el Top 10 más adelante separadamente.

Cómo Utilizar OWASP

Para aplicar los proyectos y frameworks de OWASP de forma eficaz, no precisas ser un hacker experto, pero precisas tener una base sólida en algunos conceptos clave.

Podemos organizar el conocimiento necesario en tres pilares fundamentales:

Pilar 1: Entender los Conceptos de Seguridad de Aplicaciones (AppSec)

Antes de usar las herramientas, precisas "hablar el idioma" de la seguridad. Lo más importante aquí es:

-

Conocer el OWASP Top 10: Este es el punto de partida obligatorio. El Top 10 no es solo una lista, es un documento que explica las 10 categorías de vulnerabilidades más críticas en aplicaciones web. Precisas entender qué es una Inyección de SQL (Injection), un Cross-Site Scripting (XSS), o un Fallo de Control de Acceso (Broken Access Control), etc. Lee el documento del OWASP Top 10 más reciente. Intenta entender no solo qué es el fallo, sino por qué ocurre y cuál es su impacto en el negocio.

-

Diferenciar DAST, SAST y SCA: Son tres tipos de herramientas y enfoques de prueba que OWASP promueve.

- DAST (Dynamic Application Security Testing): Prueba la aplicación "de fuera para dentro", mientras está en ejecución, simulando un ataque. (Ej: OWASP ZAP).

- SAST (Static Application Security Testing): Analiza el código fuente de la aplicación "de dentro para fuera", buscando patrones de código inseguros.

- SCA (Software Composition Analysis): Analiza las dependencias de tu proyecto (bibliotecas y frameworks de terceros) para encontrar vulnerabilidades conocidas. (Ej: OWASP Dependency-Check).

-

Entender el Concepto de "Shift Left": La filosofía de "desplazar la seguridad a la izquierda" significa traer las preocupaciones de seguridad para el inicio del ciclo de vida del desarrollo (SDLC), en vez de dejarlas para el final. Entender esto es crucial para saber dónde y cuándo aplicar cada herramienta de OWASP.

Pilar 2: Conocer tu Propio Ambiente de Desarrollo (SDLC)

OWASP no existe en el vacío. Sus herramientas y frameworks precisan encajar en tu proceso.

-

Mapear tu SDLC: Precisas saber cómo el software es hecho en tu empresa hoy. ¿Cuál es tu metodología?

- ¿Es Ágil (Scrum/Kanban)? Si sí, puedes integrar herramientas de OWASP en tus ceremonias (Planning, Definition of Done, etc.).

- ¿Es Cascada? Puedes asignar una fase específica para pruebas de seguridad con herramientas de OWASP.

- ¿Usan DevOps con pipelines de CI/CD (Integración Continua/Entrega Continua)? Este es el escenario ideal para automatizar herramientas como ZAP y Dependency-Check.

-

Conocer tus Tecnologías (Tech Stack): ¿Qué lenguajes de programación (Java, Python, JavaScript)? ¿Qué frameworks (React, .NET, Spring)? ¿Qué bases de datos? Saber esto es fundamental para elegir las herramientas correctas. El OWASP Dependency-Check, por ejemplo, precisa ser configurado para el ecosistema de dependencias de tu lenguaje.

Pilar 3: Tener una Mentalidad Estratégica e Incremental

Especialmente para frameworks como el OWASP SAMM, el enfoque es más importante que el conocimiento técnico profundo.

-

Saber que la Meta es el Progreso, no la Perfección: Ningún sistema es 100% seguro. El objetivo de OWASP es ayudar a gestionar riesgos de forma inteligente y a mejorar continuamente. Es crucial tener esta mentalidad para no frustrarse.

-

Entender que la Seguridad es Responsabilidad de Todos: OWASP promueve la idea de que la seguridad no es tarea solo de un "equipo de seguridad", sino de desarrolladores, testers, y de la gerencia. Tener esta visión ayuda a involucrar a las personas correctas en la implementación de los proyectos.

Comenzando por el OWASP Top 10, ya construyes la base necesaria para entender el "porqué" detrás de todas las otras herramientas y frameworks.

OWASP Application Security Verification Standard (ASVS)

Mientras que el Top 10 se enfoca en los riesgos, el ASVS se enfoca en los requisitos de verificación. Es un framework detallado para probar los controles de seguridad de una aplicación y definir los requisitos de seguridad que debe atender. Está dividido en tres niveles de verificación, dependiendo de la criticidad de la aplicación.

Es la guía definitiva para "qué" probar. Proporciona un checklist abarcador que va mucho más allá del Top 10, siendo fundamental para auditorías de seguridad detalladas y para guiar el desarrollo seguro.

OWASP Cheat Sheet Series

Esta es una colección de guías cortas y directas que ofrecen recomendaciones prácticas para desarrolladores sobre cómo evitar vulnerabilidades específicas. Cada "hoja de trucos" aborda un tópico, como "Prevención de Cross-Site Scripting", "Manejo de Contraseñas" o "Validación de Entradas".

¿Por qué es principal? Es un recurso extremadamente práctico. Desarrolladores pueden consultarlo rápidamente durante la codificación para garantizar que están implementando una funcionalidad de forma segura, sin precisar leer documentaciones extensas.

Herramientas OWASP vs Mercado

OWASP ofrece herramientas fantásticas, especialmente por ser gratuitas y de código abierto, lo que las hace un punto de partida ideal para cualquier programa de seguridad de aplicaciones (AppSec)

Sin embargo, el mercado de seguridad es vasto y existen alternativas comerciales y también otras de código abierto que se destacan por ofrecer más recursos, mejor integración, soporte especializado o una interfaz más amigable.

A continuación, una tabla comparativa que muestra las principales herramientas de OWASP y algunas alternativas de destaque en el mercado, divididas por categoría.

| Categoría | Herramienta OWASP | Lo Que Hace | Alternativas Comerciales (Mejores del Mercado) | Alternativas Open Source (Populares) |

|---|---|---|---|---|

| DAST (Prueba Dinámica) | OWASP ZAP | Analiza la aplicación en ejecución, simulando ataques para encontrar vulnerabilidades (ej: Inyección de SQL, XSS). | Burp Suite: Professional/Enterprise: La herramienta preferida por pentesters profesionales. Más poderosa, con más extensiones y automación avanzada. Invicti (Netsparker): Enfocada en automación, con tecnología "Proof-Based Scanning" para confirmar vulnerabilidades. Veracode Dynamic Analysis | ZAP es el rey del DAST open source. Burp Suite tiene una versión Community, pero es limitada. |

| SCA (Análisis de Componentes) | OWASP Dependency-Check | Escanea las bibliotecas y frameworks de terceros de tu proyecto para encontrar vulnerabilidades conocidas. | Snyk: Líder de mercado. Ofrece óptima integración con el ambiente de desarrollo (IDE) y pipelines, con recomendaciones claras de corrección. Veracode SCA / Sonatype Nexus Lifecycle: Herramientas robustas para grandes empresas, enfocadas en gobernanza y políticas de uso de componentes. | Trivy: Herramienta muy popular, especialmente en el mundo de contenedores y Kubernetes, para escanear vulnerabilidades en imágenes y dependencias. Grype: Otra excelente herramienta para escanear imágenes de contenedor y sistemas de archivos. |

| SAST (Prueba Estática) | (OWASP no tiene una herramienta SAST líder como ZAP es para DAST) | Analiza el código fuente "parado" para encontrar patrones de codificación inseguros. | Checkmarx: Plataforma completa y poderosa, con soporte a una vasta gama de lenguajes y óptima integración con el SDLC. Veracode Static Analysis: Una de las pioneras del mercado, ofrece análisis precisos con baja tasa de falsos positivos. SonarQube (versión paga): Enfocado en calidad y seguridad de código continuas. | SonarQube (Community Edition): La versión gratuita ya es excelente para análisis de calidad de código y algunas verificaciones de seguridad. Semgrep: Herramienta moderna, rápida y altamente customizable. Permite escribir reglas propias de forma simple. |

| IAST (Prueba Interactiva) | (OWASP no tiene una herramienta IAST) | Observa la aplicación "por dentro" mientras es probada (generalmente por un DAST), usando instrumentación para identificar la línea exacta del código vulnerable. | Checkmarx IAST: Se integra perfectamente con las otras soluciones de Checkmarx. Synopsys Seeker: Ofrece visibilidad profunda del flujo de datos de la aplicación para identificar vulnerabilidades complejas. | (Área dominada por soluciones comerciales) |

| Entrenamiento Práctico | OWASP Juice Shop / WebGoat | Aplicaciones intencionalmente vulnerables para entrenar desarrolladores y profesionales de seguridad a encontrar y explotar fallos. | Secure Code Warrior: Plataforma de entrenamiento gamificada que enseña a desarrolladores a escribir código seguro. Hack The Box / TryHackMe: Plataformas de entrenamiento de ciberseguridad más amplias, con muchos desafíos de seguridad web. | Damn Vulnerable Web Application (DVWA): Otra aplicación web clásica, intencionalmente vulnerable, para fines de aprendizaje. |