Conceptos de Seguridad de la Información

Cuestionar si un software es "seguro" exige una aclaración inmediata: "¿seguro en qué aspecto?". Esto ocurre porque el término "seguridad de la información" es amplio y multifacético, poseyendo significados distintos para cada contexto o persona.

Lejos de ser un concepto único y absoluto, la seguridad está compuesta por diversos pilares. La importancia de cada uno varía drásticamente dependiendo de los objetivos y riesgos del sistema en cuestión.

Los tres primeros forman la clásica y más conocida "Tríada de la Seguridad de la Información" - CIA: Confidentiality, Integrity, Availability

- Confidencialidad

- Integridad

- Disponibilidad

- Trazabilidad

- Autenticidad

- Fiabilidad

- Privacidad

- Irretractabilidad

Confidencialidad

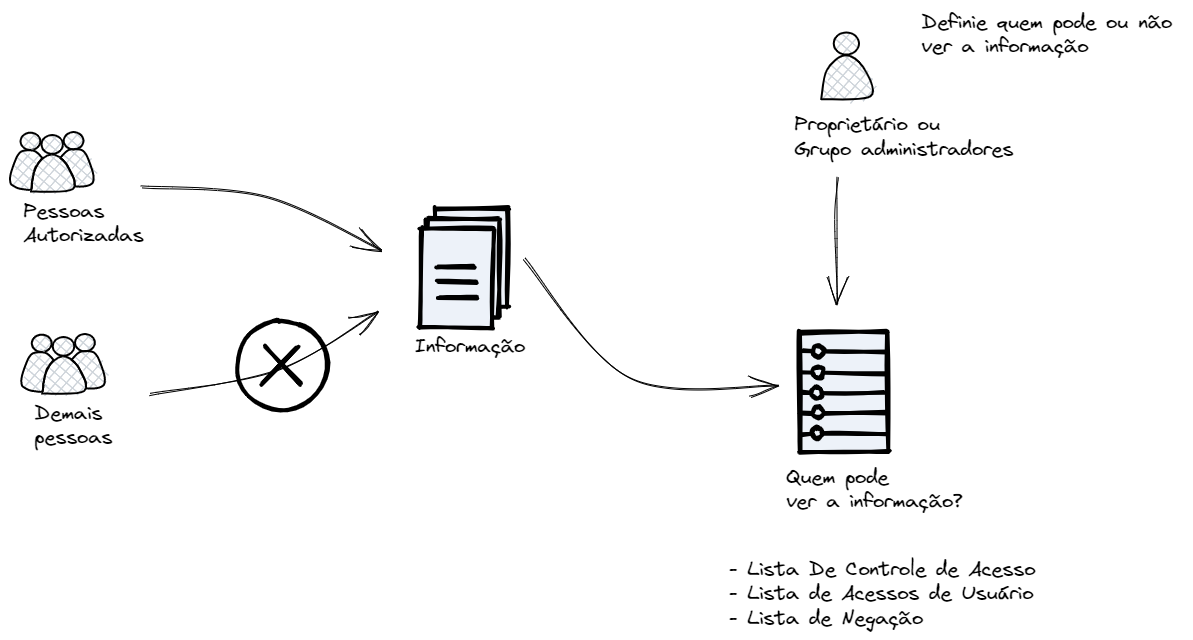

La confidencialidad es el pilar de la seguridad que garantiza que la información sea accesible únicamente a individuos, sistemas o procesos debidamente autorizados. Una ruptura de confidencialidad ocurre en el momento en que un dato es expuesto o revelado a una parte no autorizada, independientemente de la intención.

Para gestionar el acceso de forma eficaz, cada información confidencial debe tener un propietario (owner) designado desde su creación. Este propietario puede ser un usuario específico o un grupo y es el único con autoridad para definir y mantener la lista de quién puede acceder a esa información.

La forma en que este control se implementa depende de la arquitectura del sistema. Dos enfoques comunes son:

-

ACL - Access Control List: Ideal para sistemas con muchos datos (objetos) y un número limitado de usuarios. Cada objeto posee una lista anexa que especifica qué usuarios (o grupos) tienen permiso para acceder a él. La verificación del permiso se realiza en el propio objeto. -

Capability List: Más adecuada para sistemas con muchos usuarios y un número limitado de objetos sensibles. En este modelo, cada usuario posee una "lista de claves" que define a qué objetos tiene acceso. La verificación se centra en la identidad y en los permisos del usuario.

Gestionar permisos complejos aumenta los costes operacionales y el riesgo de fallos de configuración. Por eso, una regla de oro en el diseño de sistemas es aplicar la confidencialidad únicamente a lo que es estrictamente necesario.

La necesidad de restringir el acceso a la información no es arbitraria. Surge de motivaciones críticas para el negocio, la seguridad y el cumplimiento legal. Las principales razones para clasificar un dato como confidencial son:

-

Obligaciones Legales y Contractuales: Muchas veces, la confidencialidad no es una elección, sino una imposición. Leyes, regulaciones y contratos exigen que ciertas informaciones sean protegidas de forma rigurosa.- Requisitos Legales: Leyes específicas definen niveles de secreto y penalizaciones por su incumplimiento.

- La Ley de Transparencia (Ley 19/2013) establece gradaciones para la confidencialidad de documentos gubernamentales.

- La Ley de Contratos del Sector Público tipifica como delito la divulgación de información confidencial del proceso, como el presupuesto interno de la administración o las propuestas de los competidores antes de tiempo. En estos casos, la implementación de la confidencialidad es obligatoria, y su incumplimiento puede acarrear sanciones severas, multas y procesos judiciales.

- Requisitos Legales: Leyes específicas definen niveles de secreto y penalizaciones por su incumplimiento.

-

Ventaja Competitiva y Valor Estratégico: Ciertas informaciones son valiosas no por lo que son, sino por el hecho de ser secretas. Como bien definido, el valor del secreto está en cuánto vale mientras los competidores no lo conocen.- Propiedad Intelectual: Antes de ser formalmente registrada, una innovación precisa de secreto absoluto. Imagina la filtración de datos sobre la fórmula de un nuevo medicamento aún en fase de investigación o el diseño de un producto antes del registro de la patente. El secreto es lo que protege la inversión y el potencial de mercado.

- Secretos Comerciales (Trade Secrets): Informaciones que dan a una empresa una ventaja en el mercado. Una lista de clientes estratégicos, detalles de una negociación en curso o un algoritmo de fijación de precios son activos valiosos. Si un competidor obtiene acceso a estos datos, puede anticipar acciones, "robar" clientes y neutralizar su ventaja competitiva.

-

Factores de Autenticación: Esta es una categoría especial de confidencialidad, donde el secreto es la propia prueba de identidad de un usuario.- Contraseñas y Secretos de Acceso: La confidencialidad aquí es absoluta. La contraseña de un usuario, por ejemplo, es un secreto que debe pertenecer únicamente a él. En un sistema bien diseñado, nadie más puede tener acceso a la contraseña en su formato original — ni siquiera administradores de bases de datos, desarrolladores o el equipo de infraestructura. Esto se garantiza mediante técnicas criptográficas como hashing, que hacen la contraseña original irrecuperable.

El valor del secreto es cuánto vale si nadie lo conoce.

Privacidad

Aunque íntimamente ligada a la confidencialidad, la privacidad es un concepto distinto y fundamental. Mientras que la confidencialidad se enfoca en quién puede acceder a una información, la privacidad se concentra en el derecho del individuo de controlar cómo sus informaciones personales son recolectadas, usadas, almacenadas y compartidas.

Bajo la óptica de leyes como el RGPD (Reglamento General de Protección de Datos), el usuario es el titular de sus datos personales, como:

- Nombre y apellidos

- Correo electrónico

- Dirección residencial

- Número de teléfono

- DNI, NIE y otros documentos

Uno de los pilares de la privacidad es el principio de finalidad. Cuando un usuario completa un formulario para realizar una compra, por ejemplo, consiente con el uso de sus datos únicamente para esa finalidad específica (procesar el pago, emitir la factura, enviar el producto).

Cualquier uso secundario de esa información, sea para fines de marketing o para compartir con terceros, un nuevo consentimiento es necesario. El sistema no puede simplemente presumir esa autorización.

El desarrollador tiene que prever que el usuario que tiene informaciones personales suyas en el sistema pueda decidir sobre el uso de esas informaciones.

Esto impone una responsabilidad directa a los desarrolladores y arquitectos de software: los sistemas deben ser diseñados con la privacidad en mente desde el inicio. Es preciso crear mecanismos que permitan al usuario ejercer su control de forma granular y transparente.

Los controles que deben estar en manos del usuario incluyen, como mínimo, la capacidad de:

- Consentir (o no) con comunicaciones de marketing, como email marketing, newsletters y correo directo.

- Autorizar (o no) el intercambio de sus datos con empresas asociadas.

- Gestionar el uso de cookies y otras tecnologías de rastreo de navegación.

- Acceder, corregir y solicitar la eliminación de sus datos personales de la plataforma, ejerciendo sus derechos como titular.

En el momento en que el usuario completa un formulario del sistema, se entiende que ya está permitiendo el uso de esa información dentro del propio sistema, pero este sistema no está autorizado a hacer uso de esas informaciones para otras cosas.

El sistema debe definir la política de privacidad, basta que el usuario la acepte o no.

Un punto importante a mencionar son puntos que es difícil decidir si es o no privacidad

-

Cookie de sesión, en este caso es una cookie que guarda información del usuario para acceso a su sistema. Este es un punto que puede o no ser definido como requisito de privacidad.

-

Cookies del tipo Google Analytics o Facebook, estos ciertamente son informaciones privadas del usuario que son transferidas a otros sistemas y están sufriendo con las leyes.

Confidencialidad vs Privacidad

La diferencia fundamental entre los dos puede ser resumida así:

- Privacidad protege al usuario del uso indebido de sus datos por el sistema.

- Confidencialidad protege los datos del sistema del acceso no autorizado por el usuario.

La privacidad es tan importante que, además de ser un derecho, es una exigencia legal y una práctica de negocio inteligente. Sus pilares son:

- Aspectos Legales:

- Constitución Española

- RGPD (Reglamento General de Protección de Datos)

- LOPD-GDD (Ley Orgánica de Protección de Datos)

- Protección del Individuo y del Negocio:

- Buena Práctica: Genera confianza y fortalece la marca.

- Limitación de Responsabilidad: Reduce los riesgos legales y financieros.

Para evitar problemas, un sistema debe guardar únicamente los datos estrictamente necesarios para su funcionamiento. Guardar informaciones innecesarias no trae beneficios y aumenta el riesgo de perjuicios y procesos en caso de una filtración.

Integridad

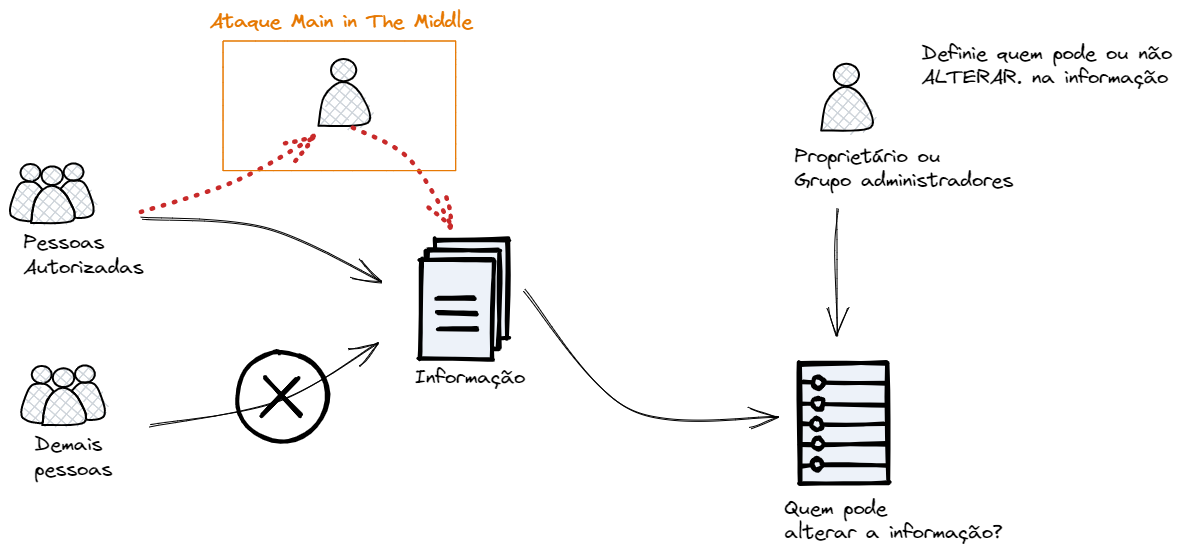

Es una propiedad de la seguridad de la información que garantiza que los datos permanezcan completos, exactos e inalterados, excepto por modificaciones autorizadas. Toda información precisa de algún grado de integridad. Una información que pierde su integridad pierde también su valor.

Solamente quien está autorizado puede alterar la información. Si alguien no autorizado la altera, la información se vuelve no íntegra, como se muestra en el ejemplo siguiente.

Una información debe inclusive sufrir un versionado para que sea auditado el cambio. Esta también es una forma de backup, manteniendo la referencia. El versionado garantiza el ciclo de vida de la información, todos sus cambios hasta el momento de su destrucción. En algún momento la información precisará ser destruida.

Pilares de la Integridad:

-

Autorización: Únicamente usuarios o sistemas con permiso pueden crear, modificar o borrar la información. Cualquier alteración realizada por una entidad no autorizada constituye una ruptura de integridad. -

Ciclo de Vida de la Información:- Creación: La información nace íntegra.

- Alteraciones y Accesos: Todas las modificaciones son controladas y registradas.

- Eliminación: La destrucción de la información se hace de forma segura y definitiva cuando es necesario.

-

Versionado: Mantener un historial de versiones de la información es crucial. Esto no solo permite auditar todos los cambios realizados a lo largo del tiempo, sino que también funciona como una forma de backup, garantizando que sea posible revertir a un estado anterior íntegro.

Amenazas:

- Ataques Directos: Un invasor altera deliberadamente la información para corromperla.

- Fallos de Transmisión: Paquetes de datos que no llegan a su destino, como en un ataque de Denegación de Servicio (DoS), impiden que la información sea actualizada, resultando en un estado desactualizado y no íntegro.

- Incidentes Externos: Situaciones como falta de energía, desastres naturales, fallos de hardware pueden impedir que modificaciones necesarias ocurran, afectando la corrección de la información.

Es muy similar a la confidencialidad, pero referente a la alteración y no a la lectura.

Es mucho más fácil detectar que hubo ruptura de integridad que de confidencialidad.

Integridad vs Confidencialidad

- Integridad es crítica: En transacciones financieras, la exactitud del valor movido en la cuenta de un cliente es más crítica que el secreto de la transacción en sí.

- Confidencialidad es crítica: La clave privada de una Autoridad Certificadora (AC) es un ejemplo donde la confidencialidad es suprema. La simple filtración (lectura) de esa clave, incluso sin alteración, comprometería todo el sistema de confianza, exigiendo la revocación inmediata de todos los certificados emitidos.

Disponibilidad

Es uno de los tres pilares fundamentales de la seguridad de la información (junto con la Confidencialidad y la Integridad). Ella es la propiedad que garantiza que la información y los sistemas estén accesibles y operacionales para uso siempre que sean demandados por una entidad autorizada.

De nada sirve que la información sea segura e íntegra si los usuarios legítimos no consiguen acceder a ella cuando la precisan. La indisponibilidad puede causar pérdidas financieras, daños a la reputación e interrupción de procesos críticos de negocio.

Hoy con el sistema cloud, la disponibilidad llega a ser prácticamente del 99,999%.

La disponibilidad es un indicador fácil de medir y generalmente expresado en porcentaje.

- Usando transacciones: Disponibilidad = (Intentos con Éxito / Total de Intentos) x 100

- Tiempo de actividad: (Tiempo en Uptime / (Tiempo en Uptime + Downtime)) x 100

Solo a título de curiosidad:

99%: ~3,65 días de inactividad por año. 99,9%: ~8,76 horas de inactividad por año. 99,99%: ~52 minutos de inactividad por año. 99,999%: ~5 minutos de inactividad por año.

Asegurar la disponibilidad continua involucra un conjunto de estrategias y buenas prácticas para crear sistemas resilientes y tolerantes a fallos. Las principales son:

- Redundancia: Duplicar componentes críticos del sistema (como servidores, discos, enlaces de red y fuentes de energía). Si un componente falla, el redundante asume su función inmediatamente.

- Failover: Implementar sistemas de contingencia que se activan automáticamente cuando el sistema principal falla. Esto minimiza o elimina el tiempo de inactividad percibido por el usuario.

- Balanceo de Carga (Load Balancing): Distribuir el tráfico y las peticiones entre múltiples servidores. Esto evita que un único servidor quede sobrecargado y deje de responder, mejorando el rendimiento y la resiliencia.

- Backups y Disaster Recovery Plan (DRP): Realizar backups constantes y tener un plan bien definido para restaurar los sistemas y los datos después de un incidente grave (como un desastre natural o un ciberataque a gran escala).

Principales Amenazas a la Disponibilidad:

- Ataques de Denegación de Servicio (DoS/DDoS): Inundar un sistema con un volumen masivo de tráfico o peticiones con el objetivo de agotar sus recursos y tornarlo inaccesible para usuarios legítimos.

- Fallos de Hardware y Software

- Ransomware: Un tipo de malware que secuestra los datos al cifrarlos, haciéndolos indisponibles hasta que se pague un rescate.

- Factores Ambientales y Humanos: Incidentes como cortes de energía, incendios, inundaciones o incluso un error humano (como una configuración incorrecta o la eliminación accidental de datos) pueden derribar un servicio.

Fiabilidad

Es la probabilidad de que un sistema o componente desempeñe su función esperada, sin fallos, por un período de tiempo especificado y bajo condiciones predeterminadas. La palabra clave aquí es "sin fallos".

Mientras que la Disponibilidad se preocupa de si el sistema está "funcionando" en un momento dado, la Fiabilidad se preocupa de la frecuencia con que falla.

Fiabilidad vs. Disponibilidad

La relación entre los dos conceptos está gobernada por la frecuencia de los fallos y por el tiempo necesario para la recuperación.

- Disponibilidad es impactada por el tiempo de recuperación (cuán rápido el sistema vuelve).

- Fiabilidad es impactada por la frecuencia de los fallos (cuántas veces falla).

Vamos a analizar con escenarios:

-

Escenario 1: Alta Disponibilidad, Baja Fiabilidad

- Un sistema que sufre un micro-fallo y reinicia cada hora, pero el proceso de reinicialización lleva solo 1 segundo.

- Fiabilidad: Pésima. El sistema falla constantemente (cada hora). No es fiable para procesos continuos.

- Disponibilidad: Altísima. En un día de 24 horas (86.400 segundos), estaría indisponible por apenas 24 segundos. La disponibilidad sería de (86376 / 86400) * 100 = 99,97%.

- Un sistema que sufre un micro-fallo y reinicia cada hora, pero el proceso de reinicialización lleva solo 1 segundo.

-

Escenario 2: Alta Fiabilidad, Baja Disponibilidad

- Un sistema de satélite que funciona perfectamente por 5 años sin ningún fallo, pero cuando finalmente falla, lleva 6 meses ser reparado.

- Fiabilidad: Excelente. Funcionó por 5 años ininterrumpidos. Es un sistema extremadamente fiable durante su operación.

- Disponibilidad: Baja (si analizamos el ciclo de vida completo). El largo tiempo de reparación (6 meses) impacta drásticamente la disponibilidad total en el período de 5,5 años.

- Un sistema de satélite que funciona perfectamente por 5 años sin ningún fallo, pero cuando finalmente falla, lleva 6 meses ser reparado.

Alta fiabilidad es un requisito de sistemas críticos de tiempo real y es mucho más difícil garantizar la fiabilidad que la disponibilidad.

Del mismo modo, un sistema con alta fiabilidad puede existir, pero con baja disponibilidad, sería cuando un sistema nunca falla, pero cuando falla no vuelve más.

Para medir estos conceptos, la industria usa dos métricas principales:

-

MTBF - Mean Time Between Failures (Tiempo Medio Entre Fallos): Es el promedio de tiempo que un sistema opera correctamente entre un fallo y el siguiente.

- Es la métrica principal de la Fiabilidad. Un MTBF alto significa alta fiabilidad.

-

MTTR - Mean Time To Repair (Tiempo Medio Para Reparar): Es el promedio de tiempo que lleva reparar un sistema después de que haya fallado.

- Impacta directamente la Disponibilidad. Un MTTR bajo significa alta disponibilidad.

La fórmula de la disponibilidad puede ser aproximada por Disponibilidad ≈ MTBF / (MTBF + MTTR)

¿Cuándo Priorizar Cada Uno?

- Prioridad en la Disponibilidad (Ej: E-commerce, Redes Sociales):

- El objetivo es estar "en línea" para el máximo de usuarios. Pequeños fallos que se corrigen rápidamente (un refresh en la página, un reinicio de servidor en segundos) son tolerables. Lo importante es que el MTTR sea extremadamente bajo.

- Prioridad en la Fiabilidad (Ej: Sistema de vuelo, marcapasos, control de reactor nuclear):

- El objetivo es nunca fallar. Un único fallo, por más breve que sea, puede tener consecuencias catastróficas. En estos sistemas, el MTBF debe ser el más largo posible, idealmente infinito durante la vida útil de la misión.

La disponibilidad suele ser más requerida que la fiabilidad. Los e-commerce pueden sufrir caídas rápidas pero no pueden salir del aire. Por otro lado, un sistema de navegación de vuelo nunca puede parar.

Generalmente, un sistema con alta fiabilidad tiende a tener alta disponibilidad, pues si falla menos (MTBF alto), pasa más tiempo operando. La redundancia es la principal estrategia para aumentar ambos: previene que el fallo de un componente cause un fallo en el sistema (aumentando la fiabilidad) y permite una recuperación casi instantánea (disminuyendo el MTTR), garantizando la disponibilidad.

Trazabilidad

Es la capacidad de vincular la alteración, creación o eliminación de una información al usuario que la realizó, es decir, auditoría.

Trazabilidad y privacidad son requisitos antagónicos. El usuario precisa aceptar que en ese sistema será rastreado y todas sus acciones serán grabadas. Para eso, es necesario estar en las políticas de privacidad y que el usuario esté consciente.

Una trazabilidad fuerte lleva a uno de los conceptos más importantes de la seguridad de la información: el No Repudio (Non-repudiation) que es más conocido como Irretractabilidad del que hablaremos más adelante.

El no repudio es la garantía de que un usuario no puede negar haber realizado una acción.

Por ejemplo, si un usuario autorizado transfiere fondos, el sistema debe tener pruebas criptográficas o de auditoría tan fuertes que no pueda, posteriormente, negar haber hecho la transacción. Esto es crucial para la validez de contratos digitales, transacciones financieras y operaciones críticas.

La trazabilidad sirve a múltiples propósitos:

- Responsabilización del Usuario: Es el pilar para garantizar que cada persona sea responsable de sus actos dentro del sistema. La simple existencia de una pista de auditoría eficaz ya inhibe comportamientos maliciosos.

- Análisis de Incidentes y Mejora de la Seguridad: En caso de un fallo de seguridad o filtración de datos, los logs son la primera herramienta que los analistas usan para entender qué pasó.

- Requisitos Legales y de Conformidad: Muchos sectores están legalmente obligados a mantener pistas de auditoría detalladas.

En este caso el usuario ya no es el propietario de la información, pues si fuese de ese modo borraría la información.

Las elecciones poseen un nivel de privacidad alto (nadie puede saber el voto del elector), lo que afecta la trazabilidad pues el sistema no puede obtener esta información por él, lo que afecta una auditoría, siendo difícil encontrar fraudes.

Autenticidad

Es la capacidad de comprobar, sin sombra de duda, la identidad de un usuario o el origen y la integridad de una información

Este principio se desdobla en dos conceptos prácticos y complementarios:

- Autenticación de Identidad: Verificar si un usuario es quien dice ser.

- Autenticidad de la Información: Verificar si una información fue realmente creada por la fuente declarada y si no fue alterada en el camino.

-

Autenticación de Identidad (¿Quién eres?): un sistema precisa de pruebas para validar el "login" de un usuario. Estas pruebas son llamadas factores de autenticación y se dividen en tres categorías:

- Algo que sabes: contraseña, pines, frases secretas, etc

- Algo que tienes: tokens de seguridad, tarjetas con chip, 2FA, etc

- Algo que eres (generalmente biométrico): huella digital, iris, voz, reconocimiento facial, etc.

- Si quieres entender mejor sobre esto haz una lectura en Autenticación.

-

Autenticidad de la Información (¿Esta información es legítima?): la garantía de que un documento, un correo electrónico o un software realmente vino de una fuente confiable y no fue modificado. El principal mecanismo para esto es la Firma Digital que usa criptografía asimétrica (claves pública y privada) para ofrecer garantías mucho más fuertes:

- Autenticidad: Solo el poseedor de la clave privada puede generar la firma. Si la clave pública correspondiente consigue verificarla, eso prueba quién fue el remitente.

- Integridad: La firma digital se basa en el contenido exacto de la información. Cualquier alteración, por menor que sea (cambiar una coma, por ejemplo), invalidará la firma.

- No Repudio: El remitente no puede negar la autoría, pues él es el único que posee la clave privada capaz de crear esa firma.

- Si quieres profundizar en el tema lee tls.

El registro de propiedad intelectual es un excelente caso de uso. Al firmar digitalmente una obra en el momento de su creación, un autor puede probar la autoría y la fecha exacta en que el contenido existía en esa forma.

Irretractabilidad

Más conocida en el medio técnico como No Repudio (Non-repudiation), es la garantía de que una parte involucrada en una transacción o comunicación no puede negar su participación o la autoría de sus acciones.

Es el mecanismo que proporciona la prueba irrefutable de la identidad del autor de una acción y de la integridad de lo que fue hecho. Mientras que la trazabilidad registra lo que pasó, la irretractabilidad garantiza que ese registro tenga validez legal y técnica, impidiendo que el autor niegue el hecho.

Rastrear vs Probar

- Trazabilidad (Auditoría): Un sistema registra en un log: "El usuario 'David Puziol' accedió al sistema a las 10:05 y aprobó la transacción 789". Esto nos dice qué pasó y qué cuenta de usuario fue usada.

- Irretractabilidad (No Repudio): El sistema no solo registra la acción, sino que la vincula a una prueba criptográfica, como una firma digital. Ahora, la evidencia es: "La transacción 789, con estos exactos datos, fue firmada digitalmente con la clave privada que pertenece únicamente a David Puziol".

Con la segunda prueba, David no puede alegar que su contraseña fue robada o que no fue él, pues la posesión de la clave privada es una prueba mucho más fuerte y de su exclusiva responsabilidad.

Vamos a ejemplificar esto con un sistema de cajero automático.

-

Escenario Antiguo (Bajo No Repudio): El único factor de autenticación era la contraseña. Un cliente podría sacar dinero y después alegar que su tarjeta y contraseña fueron robadas. Como el banco no tenía otras pruebas para vincular inequívocamente a esa persona a esa transacción, muchas veces precisaba asumir el perjuicio para no perder al cliente. La prueba era débil.

-

Escenario Moderno (Alto No Repudio): Hoy, el sistema combina múltiples factores para crear una prueba robusta:

- Algo que tienes: La tarjeta física.

- Algo que sabes: La contraseña (PIN).

- Prueba de Auditoría: Cámaras de seguridad que graban la imagen de la persona en el cajero.

- Algo que eres (en algunos casos): Biometría (lectura de la huella digital o de la palma de la mano).

En resumen, la irretractabilidad es el cierre del ciclo de la seguridad transaccional, garantizando que todas las acciones digitales tengan el mismo peso y validez de un acto firmado y reconocido en notaría en el mundo físico.