Payment Card Industry Data Security Standard (PCI DSS)

El Payment Card Industry Data Security Standard (PCI DSS) es un conjunto de estándares de seguridad creado para proteger los datos de tarjetas de crédito y débito contra robo y fraude. Fue desarrollado y es gestionado por el PCI Security Standards Council (PCI SSC), un foro global fundado por las cinco mayores marcas de tarjeta: American Express, Discover, JCB International, MasterCard y Visa.

Cuando las personas se refieren a "PCI (Payment Card Industry)" en el contexto de seguridad, generalmente están hablando del PCI DSS. PCI es la organización que crea las reglas, mientras que PCI DSS es el estándar de seguridad, o sea, las reglas en sí.

Cualquier organización, independiente del tamaño, que almacene, procese o transmita datos de titulares de tarjeta necesita estar en conformidad con el PCI DSS. El objetivo es crear un ambiente seguro para esos datos, reduciendo el riesgo de violaciones que pueden llevar a pérdidas financieras y daños a la reputación. De acuerdo con Verizon, el 84% de los casos de violación de datos involucraron datos de tarjeta de pago.

No hay una ley federal diciendo que necesitamos implementar el PCI-DSS, es una regla del juego si quieres trabajar con pago vía tarjeta, y estará en el contrato. Si vas a trabajar solo con transferencias bancarias, las reglas son otras.

Algunos requisitos del PCI DSS también pueden aplicarse a entidades con ambientes que no almacenan, procesan o transmiten datos de la cuenta - por ejemplo, entidades que externalizan operaciones de pago o la gestión de sus datos del titular de la tarjeta (CDE). La lógica detrás de esta afirmación es uno de los principios más importantes de la conformidad PCI DSS: "Puedes externalizar la operación, pero no puedes externalizar la responsabilidad."

Vamos rápido a explorar algunos escenarios sobre la afirmación arriba:

E-commerce con Redirección o iFrame. Este es el caso más común.- La tienda virtual no procesa el pago directamente. El cliente es redirigido a una página de pago hospedada por su proveedor o inserta los datos en una "ventana" segura, controlada por el proveedor, pero que aparece dentro de tu página de checkout.

- Si la aplicación es hackeada y el código de la página de checkout es sustituido por uno falso pero parece idéntico, los datos serán recopilados de la misma forma.

Terminales de Punto de Venta (PDV) Físicos. Tiendas físicas usan "maquinitas" (terminales de PDV) que son proporcionadas y gestionadas por un adquirente (como Redsys o Getnet). Los datos de la tarjeta son cifrados en el propio terminal y enviados directamente al adquirente, sin pasar por la red de tu tienda. Esas máquinas necesitan ser auditadas.- Un criminal puede intentar adulterar físicamente tu maquinita, instalando un dispositivo de "skimming" (chupa-cabra) para robar los datos de las tarjetas o incluso cambiando tu terminal por uno falso.

- El PCI DSS posee requisitos para acceso físico a los datos del titular de la tarjeta. Una simple foto de la tarjeta o una cámara puede leer los datos. Entrena al empleado para no estar en posesión de la tarjeta del cliente ni por un instante.

El PCI DSS reconoce que el ambiente puede no tocar los datos, pero el ecosistema de pago como un todo necesita ser seguro. La tienda, sea física o virtual, es un punto de interacción con el cliente y, por tanto, un punto potencial de ataque que puede comprometer un proceso de pago que, de otra forma, sería seguro.

Antes de continuar vale la pena mencionar un escenario.

Al utilizar un software en un terminal certificado PCI PTS, donde el SDK solo inicia la transacción con el valor, el proceso de pago es completamente aislado. La maquinita captura y cifra los datos, comunicándose directamente con el gateway. Como tu software nunca accede a los datos sensibles y solo recibe el estado final (aprobado/negado), tu obligación de conformidad con el PCI DSS es drásticamente reducida, enfocándose en la seguridad física del aparato, y no en una auditoría compleja.

Involucrados en el Proceso

Resumir los agentes del ecosistema PCI es la mejor manera de entender cómo todo se conecta.

Tanto el ROC como el SAQ son documentos usados para atestar la conformidad con el PCI DSS. La gran diferencia entre ellos es la profundidad de la auditoría y quién la realiza.

El SAQ (Self-Assessment Questionnaire) generalmente es aplicado a comerciantes menores. Es un checklist donde la propia empresa responde sí y no para los requisitos del PCI DSS atestiguando que está en conformidad. Es un atestado de la propia empresa, basado en su autoevaluación.

El ROC (Report on Compliance) ya es un informe de auditoría extremadamente detallado y formal. Es usado en comerciantes de gran porte. Un auditor externo y certificado, el QSA (Qualified Security Assessor), después de una larga y rigurosa auditoría presencial y remota. Generalmente ese auditor trabaja para una Empresa QSA convirtiéndose en un Profesional QSA.

Profesional QSA no puede actuar de forma autónoma o como freelancer. Solo puede conducir una auditoría oficial y firmar un ROC (Informe de Conformidad) mientras esté empleado y actuando en nombre de una Empresa QSA certificada.

Para su auditoría completa, el QSA exige la prueba que solo una empresa ASV (Approved Scanning Vendor) puede proporcionar: el informe aprobado del escaneo de vulnerabilidades externo (requisito 11.2.2). Incluso si tienes un súper equipo de seguridad, la validación del ASV es necesaria para no tener ningún tipo de sesgo en el proceso.

En el sitio oficial podemos encontrar QSA y ASV certificados para la auditoría.

La entrega del SAQ o del ROC se hace una vez por año. Si la empresa es nivel 2, 3, 4 se exige el SAQ; si es nivel 1 (alto volumen de transacción) se hace el ROC.

El informe del ASV se hace una vez por trimestre, o sea, 4 veces por año independiente del nivel.

El Attestation of Compliance (AOC) es tu "diploma" anual de seguridad, el documento oficial que prueba que estás en conformidad con el PCI DSS. Funciona como la hoja de presentación firmada de tu evaluación: si hiciste una autoevaluación (SAQ), el AOC tendrá solo la firma de tu empresa; si pasaste por una auditoría (ROC), tendrá también la firma del auditor QSA. Es importante recordar que el AOC es el resultado de tu trabajo continuo y, para ser válido, depende de las evidencias recopiladas durante el año, como los informes trimestrales del ASV. Al final, es este documento que envías a tu banco adquirente para probar que hiciste tu "tarea de casa" de seguridad.

- PCI Security Standards Council (PCI SSC) - El "Legislador"

- ¿Quién es? Un foro global creado por las cinco mayores marcas de tarjeta (Visa, MasterCard, American Express, Discover, JCB).

- ¿Qué hace?

- Crea y mantiene los estándares de seguridad (PCI DSS, PCI PTS, etc.).

- Certifica y entrena a los auditores y proveedores (QSAs, ASVs, PFIs).

- NO fiscaliza ni impone multas. Su función es puramente normativa y educacional.

- Marcas de Tarjeta (Payment Brands) - Los "Fiscalizadores"

- ¿Quiénes son? Visa, MasterCard, American Express, etc.

- ¿Qué hacen?

- Exigen la conformidad con el PCI DSS de todos que participan de su sistema de pago.

- Definen los niveles de conformidad (Nivel 1, 2, 3, 4) y los requisitos de validación para cada uno.

- Aplican las penalidades (multas, aumento de tasas) a los Bancos Adquirentes en caso de no conformidad o fuga de datos.

- Banco Adquirente (Acquirer) - El "Gerente"

- ¿Quién es? La institución financiera que ofrece el servicio de captura de transacciones al comerciante (ej: Redsys, BBVA, Santander).

- ¿Qué hace?

- Gestiona el contrato de pagos con el comerciante.

- Es el principal responsable de garantizar que sus comerciantes estén en conformidad.

- Recopila los documentos de validación (SAQ, ROC, informes de ASV).

- Repasa las multas de las marcas para los comerciantes no conformes.

- Comerciante (Merchant) - El "Responsable Final"

- ¿Quién es? Cualquier empresa, de cualquier tamaño, que almacena, procesa o transmite datos de tarjeta como parte de sus negocios.

- ¿Qué hace?

- Tiene la responsabilidad final de proteger los datos de sus clientes.

- Implementa los 12 requisitos, que veremos más adelante, del PCI DSS en su ambiente.

- Valida su conformidad anualmente a través del método exigido para su nivel (SAQ o ROC).

- Qualified Security Assessor (QSA) - El "Auditor Externo"

- ¿Quién es? Un profesional certificado por el PCI SSC para realizar auditorías PCI DSS. Trabaja para una empresa QSA.

- ¿Qué hace?

- Es contratado por comerciantes de Nivel 1 (gran volumen de transacciones) para realizar una auditoría completa e independiente.

- Produce el Informe de Conformidad (ROC - Report on Compliance), que es el veredicto oficial de la auditoría.

- Approved Scanning Vendor (ASV) - El "Inspector de Seguridad Externa"

- ¿Quién es? Una empresa certificada por el PCI SSC para realizar escaneos de vulnerabilidad.

- ¿Qué hace?

- Es contratada por comerciantes para realizar los escaneos trimestrales obligatorios en las redes expuestas a internet.

- Genera el informe de escaneo ASV que valida la conformidad con el Requisito 11.2.2.

- PCI Forensic Investigator (PFI) - El "Perito de la Escena del Crimen"

- ¿Quién es? Una empresa altamente especializada, certificada por el PCI SSC para investigar fugas de datos de tarjeta.

- ¿Qué hace?

- Es accionada DESPUÉS de la ocurrencia de una fuga de datos.

- Conduce la investigación forense para determinar la causa y la extensión de la violación.

- El informe del PFI es exigido por las marcas.

Entender esos papeles es fundamental para navegar en el mundo del PCI. Muestra que la conformidad no es solo una tarea técnica del comerciante, sino un ecosistema complejo basado en responsabilidad compartida.

Metodología

Alcanzar la conformidad con el PCI DSS es un proceso continuo, no un proyecto único. Las etapas generales incluyen:

- Alcance (Scoping): La primera y más crítica etapa es identificar todos los sistemas, redes y procesos que almacenan, procesan o transmiten datos de tarjeta. El objetivo es aislar ese ambiente (conocido como Cardholder Data Environment - CDE) para reducir el alcance y el coste de la conformidad.

- Evaluación (Assessment / Gap Analysis): Realizar un análisis de lagunas comparando los controles de seguridad existentes con los 12 requisitos del PCI DSS. Esto generalmente se hace rellenando el Cuestionario de Autoevaluación (SAQ) apropiado para tu negocio.

- Remediación (Remediation): Corregir todas las lagunas de seguridad identificadas en la etapa de evaluación. Esto puede involucrar la implementación de nuevas tecnologías, la alteración de procesos o la actualización de políticas.

- Informe (Reporting): Después de la remediación, la organización debe formalmente validar su conformidad. Esto se hace a través del envío del SAQ o del ROC (para el Nivel 1) y de otros documentos necesarios, como la Atestación de Conformidad (AOC), para los adquirentes (bancos) y marcas de tarjeta.

- Monitorización Continua: La conformidad no termina con el informe. Es un ciclo. Las organizaciones deben monitorizar continuamente sus controles, aplicar parches, realizar escaneos trimestrales y garantizar que las políticas de seguridad sean seguidas.

Para tener acceso a los documentos basta acceder al sitio.

El Quick Guide nos da un buen resumen de los estándares que el PCI DSS exige.

Cuando hablamos de los datos tenemos 2 tipos.

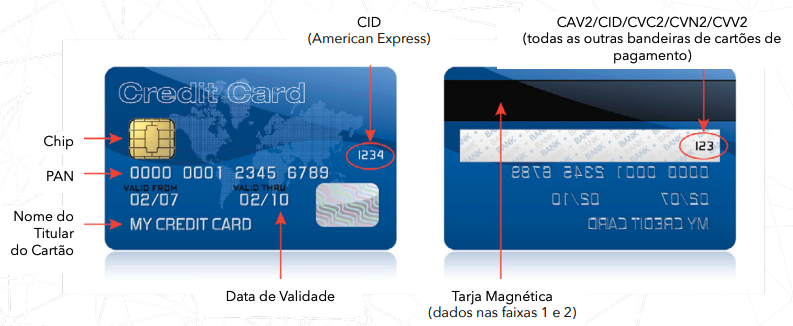

| Datos del Titular de la Tarjeta - Cardholder Data - CHD | Datos de Autenticación Confidenciales - Sensitive Authentication Data - SAD |

|---|---|

| Número de Cuenta Principal (PAN) | Datos de pista completa (datos de banda magnética o equivalente en un chip) |

| Nombre del Titular de la Tarjeta | Código de verificación de la tarjeta |

| Fecha de Vencimiento | PINs/Bloques de PIN |

| Código del Servicio |

En Total son 6 Objetivos y 12 Requisitos. Piensa en ellos como las metas de seguridad y las acciones específicas necesarias para alcanzarlas.

-

Objetivo: Construir y Mantener una Red Segura

Requisito 1: Instalar y mantener una configuración de firewall para proteger los datos del titular de la tarjeta. Esto significa aislar la red que contiene datos de tarjeta de otras redes menos seguras y de internet.

Requisito 2: No usar contraseñas de sistema y otros parámetros de seguridad que sean estándar de fábrica proporcionados por proveedores. Es crucial alterar todas las contraseñas y configuraciones estándar antes de colocar un sistema en producción.

-

Objetivo: Proteger los Datos del Titular de la Tarjeta

Requisito 3: Proteger los datos almacenados del titular de la tarjeta. La regla principal es: si no necesitas, no almacenes. Si necesitas, los datos deben ser cifrados, truncados o tokenizados para hacerlos ilegibles.

Requisito 4: Cifrar la transmisión de datos del titular de la tarjeta en redes abiertas y públicas. Cualquier dato de tarjeta enviado por internet u otras redes abiertas debe usar cifrado fuerte (como TLS).

-

Objetivo 3: Mantener un Programa de Gestión de Vulnerabilidades

Requisito 5: Usar y actualizar regularmente un software o programa antivirus. Todos los sistemas en el ambiente de datos de la tarjeta deben estar protegidos contra malwares.

Requisito 6: Desarrollar y mantener sistemas y aplicaciones seguros. Esto involucra aplicar parches de seguridad rápidamente y seguir prácticas de desarrollo seguro para evitar vulnerabilidades como inyección SQL.

-

Objetivo: Implementar Medidas Sólidas de Control de Acceso

Requisito 7: Restringir el acceso a los datos del titular de la tarjeta con base en la necesidad de conocimiento del negocio. El acceso debe ser concedido solo a individuos cuyas funciones exigen explícitamente ese acceso (principio del menor privilegio).

Requisito 8: Identificar y autenticar el acceso a los componentes del sistema. Cada usuario con acceso a sistemas con datos de tarjeta debe tener un ID único y una contraseña fuerte.

Requisito 9: Restringir el acceso físico a los datos del titular de la tarjeta. Esto se aplica tanto a data centers (con cámaras, cerraduras y control de acceso) como a medios físicos como papeles o backups.

-

Objetivo: Monitorizar y Probar las Redes Regularmente

Requisito 10: Rastrear y monitorizar todo el acceso a los recursos de red y a los datos del titular de la tarjeta. Mantener logs detallados de quién accede a qué y cuándo es fundamental para detectar e investigar incidentes.

Requisito 11: Probar regularmente los sistemas y procesos de seguridad. Esto incluye realizar escaneos de vulnerabilidades, pruebas de penetración (pentests) y revisiones de seguridad.

-

Objetivo 6: Mantener una Política de Seguridad de la Información

Requisito 12: Mantener una política que aborde la seguridad de la información para todos los empleados y contratados. La organización debe tener una política de seguridad formal, documentada, comunicada y mantenida.

Si piensas que la empresa hace todo aquel onboarding masivo lleno de contenido solo para enseñarte, estás equivocado. Está obligada a hacer eso para mantener el PCI DSS.

Beneficios de la Conformidad y Consecuencias de la No Conformidad

Beneficios:

- Mayor Seguridad: Protege tu empresa y tus clientes contra violaciones de datos.

- Confianza del Cliente: Demuestra un compromiso con la seguridad, aumentando la confianza y la lealtad del cliente.

- Prevención de Multas: Evita las pesadas penalidades financieras impuestas por las marcas de tarjeta en caso de no conformidad y violaciones.

- Mejora de la Reputación: Protege la marca y la reputación de tu empresa.

Consecuencias:

- Multas Pesadas: Las marcas de tarjeta pueden aplicar multas que varían de miles a cientos de miles de euros por mes.

- Costes de Investigación: En caso de violación, la empresa es responsable de los costes de la investigación forense.

- Pérdida del Derecho de Procesar Tarjetas: La consecuencia más severa es la revocación de la capacidad de aceptar pagos con tarjeta.

- Daños a la Reputación: Una violación de datos puede destruir la confianza del cliente y perjudicar la marca de forma irreparable.